Schutz vor Zero-Day-Bedrohungen und Ransomware

Mehr als die Hälfte der 26 im Rahmen unseres Reports zum Status von Ransomware 2020 befragten Unternehmen waren in den vergangenen zwölf Monaten von Ransomware betroffen. Da komplexe Bedrohungen wie Ransomware zudem immer gezielter und evasiver werden, besteht ganz klar ein dringender Bedarf an prädiktiver Erkennung von Zero-Day-Bedrohungen.

In der vierten Ausgabe unserer Blogreihe zur optimalen Nutzung der leistungsstarken neuen Funktionen der XG Firewall v18 stehen die neuen Features der XG Firewall v18 zum Schutz vor aktuellen Zero-Day-Bedrohungen, wie etwa neuer Ransomware, im Fokus.

Schutz vor Bedrohungen mit Xstream

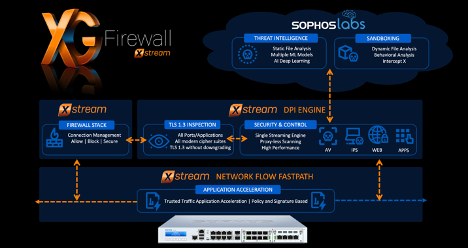

In den vorangegangenen Blogs haben wir Ihnen bereits die Xstream-Architektur, die neue DPI Engine, die neue TLS Inspection sowie den Network Flow FastPath vorgestellt. Diese Komponenten spielen bei der Erkennung und Abwehr der neuesten Zero-Day-Bedrohungen eine zentrale Rolle. Die aktuelle Ausgabe dreht sich ganz um unsere neue cloudbasierte Threat Intelligence sowie um Sandboxing-Technologien, die jetzt Teil der „Sandstorm Protection“-Subscription sind.

Funktionsweise

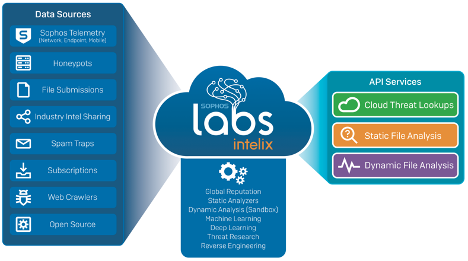

Die XG Firewall v18 kombiniert Machine Learning mit branchenführender Threat Intelligence und einer neuen, optimierten Version von Sandstorm Sandboxing und erkennt so die neuesten Bedrohungen. Unterstützt durch SophosLabs Intelix, das auf Machine Learning, jahrzehntelanger Bedrohungsforschung und Petabytes an Daten basiert, sorgen die neuen Komponenten für branchenweit führenden Schutz vor neuen, bisher unbekannten Bedrohungen.

Wird im Zuge der Antivirus-Analyse einer Datei aktiver Code festgestellt, so behält die Xstream DPI Engine die Datei vorübergehend ein und sendet sie zur statischen und dynamischen Analyse (Sandbox-Analyse) an den SophosLabs Intelix Service in der Cloud. Daraufhin werden dem Benutzer Details zu den Analyseergebnissen angezeigt, und die Datei wird erst dann zum Download freigegeben bzw. dem E-Mail-Empfänger zugestellt, wenn sie als sicher eingestuft wurde.

Der letzte Schritt ist von Bedeutung, da zahlreiche Malware-Lösungen in Firewalls Dateien bereits vor Abschluss der Analyse freigeben. Erweist sich eine Datei hierbei jedoch als Bedrohung, muss diese mitunter zeit- und kostenaufwändig bereinigt werden.

Betrachten wir den Scanvorgang im Detail:

Threat Intelligence Analysis

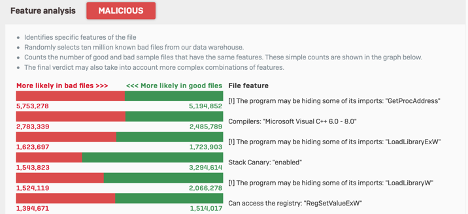

Mithilfe diverser Machine-Learning-Modelle analysiert Threat Intelligence die Eigenschaften, das genetische Profil und die globale Reputation der Datei. Dabei wird die neue Datei mit Millionen bekanntermaßen unbedenklichen und schädlichen Samples in der Datenbank der SophosLabs abgeglichen und kann so in Sekundenschnelle ohne Echtzeitanalyse klassifiziert werden. Diese Methode zeichnet sich durch enorme Geschwindigkeit und Effizienz bei der Erkennung neuer Bedrohungen sowie von Varianten bekannter Bedrohungen aus und bietet sich insbesondere bei Dateien an, die sich nicht einfach an die Sandbox schicken lassen (z. B. passwortgeschützte Dateien).

Sandstorm-Sandboxing-Analyse

Neben der „Threat Intelligence“-Dateianalyse werden Dateien zeitgleich auch zur dynamischen Verhaltensanalyse in unserer Cloud-Sandbox-Umgebung übermittelt. Da die Analyse in der Cloud stattfindet, ist keine zusätzliche Hardware oder Software erforderlich und die Performance der Firewall wird nicht beeinträchtigt.

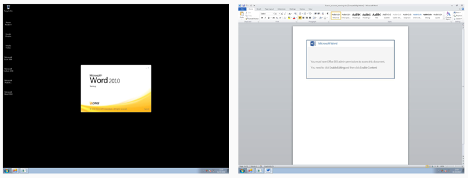

Damit sich Bedrohungen anhand ihres Verhaltens identifizieren lassen, haben wir die neuesten Schutztechnologien unserer führenden Next-Gen Endpoint-Lösung Intercept X in die Sophos Sandstorm Sandbox integriert. Zu den leistungsstarken Features von Intercept X zählen unter anderem Deep-Learning-Analysen, Exploit-Erkennung und CryptoGuard Protection zur Ermittlung aktiver Ransomware, die Dateien in Echtzeit verschlüsselt. Darüber hinaus überwacht die Sandbox sämtliche Aktivitäten in Zusammenhang mit Dateien, Speicher, Registrierung und Netzwerk sowie Sandbox-Evasionstechniken. Keine andere Firewall bietet eine vergleichbare Laufzeitanalyse mit führender Threat Protection (Intercept X). Auch Transparenz und Reporting-Kapazitäten der XG Firewall (z. B. Screenshot-Serie zu den Ereignissen bei der Dateiausführung) sind branchenweit einzigartig.

Sandboxing erweist sich insbesondere bei der Erkennung von Bedrohungen als effizient, die sich in im Normalfall unbedenklichen Dateien ohne offensichtliche Malware-Eigenschaften verbergen kann. Hierzu zählen etwa Microsoft-Office-Dateien mit Makros, normalerweise unbedenkliche ausführbare Dateien oder Software-Updates, die von Hackern manipuliert wurden.

Optimale Nutzung der neuen Features

Damit Ihre Kunden die leistungsstarken Schutztechnologien erhalten, müssen Sie Folgendes beachten:

- Stellen Sie sicher, dass die XG-Firewall-Lizenzen Ihrer Kunden die Subscriptions „Web Protection“ und „Sandstorm Protection“ umfassen und dass diese aktiviert sind. Die neue „Threat Intelligence“-Dateianalyse der XG Firewall v18 wird ohne Zusatzkosten über die Sandstorm-Lizenz bereitgestellt. Melden Sie sich bei der XG Firewall an und rufen Sie die aktiven Subscriptions im Menü Administration auf. Wir empfehlen Ihnen, Kunden, die noch nicht von den neuen Schutzfunktionen profitieren, proaktiv upzugraden.

- Die neuen Schutztechnologien der XG Firewall inspizieren und analysieren ausschließlich entschlüsselten Datenverkehr. Stellen Sie also sicher, dass TLS-verschlüsselter Internet-Traffic überprüft wird. Da Internet-Traffic heutzutage in der Regel verschlüsselt ist, müssen Dateien, die ins Netzwerk heruntergeladen werden sollen, in jedem Fall entschlüsselt und inspiziert werden. In diesem Blog zeigen wir Ihnen, wie Sie und Ihre Kunden die leistungsstarke TLS Inspection in v18 optimal nutzen.

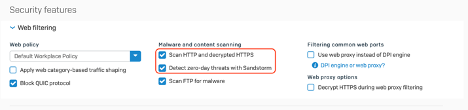

- Stellen Sie sicher, dass die beiden folgenden Sicherheitsoptionen bei allen Firewall-Regeln zu Internet-Traffic so eingestellt sind, dass Internet-Traffic gescannt wird und die neuen Zero-Day-Schutztechnologien verwendet werden.

Mehr ist nicht zu tun.

Hilfreiche Tipps zur optimalen Nutzung der neuen Funktion sowie detaillierte Informationen zum optimierten Threat Intelligence Reporting und der Auswertung der Ergebnisse finden Sie in unserem Video:

Überzeugen Sie sich selbst

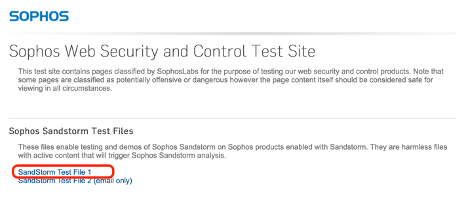

Unter SophosTest.com können Sie einen Beispiel-Report herunterladen.

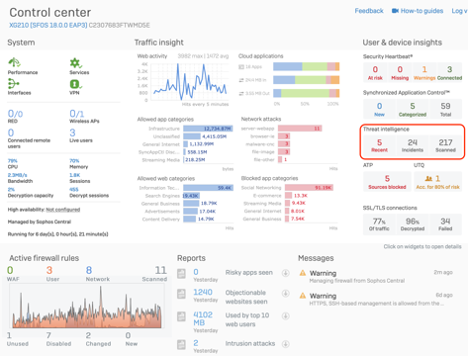

Zudem empfehlen wir, das Control Center Widget regelmäßig auf aktuelle analysierte Downloads zu überprüfen und sich Details dazu anzeigen zulassen.

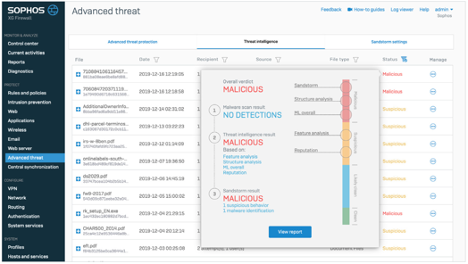

Beim Klick auf das Control Center Widget (siehe oben) wird eine umfassende Liste der analysierten Dateien mit den entsprechenden Analyseergebnissen angezeigt. Wenn Sie die Maus über die Ergebnisspalte bewegen, erscheint der Threat Meter mit einer allgemeinen Übersicht über die Analyseergebnisse (siehe unten).

Sämtliche Materialien zur optimalen Nutzung der neuen Funktionen der XG Firewall, einschließlich Zero-Day-Bedrohungsschutz, auf einen Blick:

- XG Firewall Getting Started Guide

- Umfassende Online-Dokumentation zur XG Firewall

- How-to-Videos zu den neuen Funktionen in v18

- Video zur optimalen Nutzung des Zero-Day-Bedrohungsschutzes

- Umfassende Liste hilfreicher Community-Artikel zu v18

Sie sind neu bei der Sophos XG Firewall? Informieren Sie sich über die zahlreichen Vorteile und leistungsstarken Funktionen der XG Firewall für die Netzwerke Ihrer Kunden.

Erfolgreich verkaufen mit der XG Firewall

Im Partner-Portal steht eine Fülle an Vertriebs-Assets für Sie bereit. Sie können Assets nach Kategorien filtern. Zudem können Sie sich in unserem Partner-Portal über regionale Sales Promotions informieren. Es lohnt sich also, unser Portal regelmäßig zu besuchen, damit Ihnen keine Assets oder Aktionen entgehen.