Die MITRE ATT&CK® Evaluations zählen zu den weltweit strengsten unabhängigen Sicherheitstests. Bei diesen Tests werden die Taktiken, Techniken und Prozesse (TTPs) nachgeahmt, die von Angreifern in der Praxis genutzt werden. So wird die Fähigkeit jedes teilnehmenden Anbieters bewertet, Bedrohungen zu erkennen, zu analysieren und zu artikulieren – jeweils in Übereinstimmung mit dem MITRE ATT&CK® Framework. Die Ergebnisse der Evaluations fließen direkt in die Weiterentwicklung unserer Produkte ein und tragen dazu bei, dass unsere Kunden kontinuierlich bessere Schutzfunktionen erhalten.

Die Ergebnisse sind da!

MITRE hat die Ergebnisse der neuesten ATT&CK® Evaluation für Enterprise-Security-Lösungen veröffentlicht. Dabei wird bewertet, wie die getesteten EDR- und XDR-Produkte, darunter Sophos XDR, die komplexen Taktiken perfider Angreifergruppen erkennen und melden.

Wir freuen uns, Ihnen mitteilen zu können, dass wir in dieser Bewertungsrunde unser bisher bestes Ergebnis erzielt haben. Die konstant starke Performance von Sophos bei diesen Evaluations – Jahr für Jahr – beweist immer wieder die Leistungsfähigkeit und Präzision unserer Bedrohungserkennung und reaktion. In der Enterprise 2025 Evaluation überzeugte Sophos XDR wie folgt:

- Alle 16 Angriffsschritte und 90 Teilschritte wurden erfolgreich erkannt, was die Leistungsfähigkeit unserer offenen, KI-basierten Plattform bei der Abwehr komplexer Cyberbedrohungen unterstreicht.

- 100%ige Erkennung1: Sophos erkannte alle Angriffsaktivitäten und lieferte entsprechende Handlungsempfehlungen – ohne einen einzigen Fehler.

- Höchstmögliche Punktzahlen: Sophos generierte vollständige Erkennungen auf Technikebene für 86 der 90 ausgewerteten Angreiferaktivitäten.

Im folgenden Video erhalten Sie einen kurzen Überblick über die Evaluation und im Abschnitt darunter gehen wir genauer auf die Ergebnisse ein:

Die Evaluation im Überblick

Diese siebte Runde der „Enterprise“ ATT&CK Evaluation – einer produktorientierten Bewertung von MITRE – soll Unternehmen dabei helfen, besser zu verstehen, wie Security-Operations-Lösungen wie Sophos EDR und Sophos XDR sie bei der Abwehr komplexer, mehrphasiger Angriffe unterstützen können.

Die Evaluation konzentrierte sich auf Verhaltensweisen, die von folgenden Angreifergruppen inspiriert waren:

- Scattered Spider: Ein finanziell motiviertes Hackerkollektiv

Das MITRE-Team ahmte die Vorgehensweise dieser Gruppe beim Social Engineering nach, um Zugangsdaten zu stehlen, Remote Access Tools einzusetzen und die Multi-Faktor-Authentifizierung zu umgehen – mit dem Ziel, Cloud-Ressourcen auszunutzen, um Fuß zu fassen und auf sensible Systeme und Daten zuzugreifen. Das Szenario umfasste Windows- und Linux-Geräte und erstmals auch die AWS-Cloud-Infrastruktur.

- Mustang Panda: Spionagegruppe der Volksrepublik China

Eine vom chinesischen Staat geförderte Cyber-Spionagegruppe, die dafür bekannt ist, Social Engineering und legitime Tools zur Verbreitung von maßgeschneiderter Malware einzusetzen. Das MITRE-Team ahmte deren Taktiken und Tools nach und replizierte damit Verhaltensweisen, die im gesamten Ökosystem der Cyberoperationen der Volksrepublik China häufig zu beobachten sind.

Ergebnisse im Detail

In dieser Evaluation führte MITRE zwei separate Angriffsszenarien durch – eines für Scattered Spider und eines für Mustang Panda – die insgesamt 16 Schritte und 90 Teilschritte umfassten. Sophos erzielte in beiden Szenarien beeindruckende Ergebnisse.

Angriffsszenario 1: Scattered Spider

Zusammenfassung: Eine komplexe hybride Sicherheitsverletzung, die Social Engineering, Cloud-Ausnutzung, Identitätsmissbrauch und „Living-off-the-Land“-Techniken umfasst. Der Angreifer nutzt Spear Phishing, um Zugangsdaten zu stehlen und Remote-Zugriff zu erlangen, führt dann eine Netzwerkermittlung durch, greift auf die AWS-Umgebung des Opfers zu, umgeht die Abwehrmechanismen und exfiltriert Daten mithilfe nativer AWS-Tools in seinen eigenen S3 Bucket.

Dieses Angriffsszenario umfasste 7 Schritte mit 62 Teilschritten unter Windows, Linux und AWS.

- 100 % der Teilschritte erkannt1. Ohne einen einzigen Fehler.

- Für jeden Teilschritt wurden verwertbare Bedrohungserkennungen generiert.

- Bei 61 von 62 Teilschritten wurde die höchstmögliche Bewertung auf Technikniveau erreicht.

Angriffsszenario 2: Mustang Panda

Zusammenfassung: Eine evasive Sicherheitsverletzung, bei der der Angreifer Social Engineering, legitime Tools, Persistenz und speziell entwickelte Malware einsetzt, um unerkannt zu bleiben. Das Angriffsgeschehen beginnt mit einer Phishing-E-Mail, die eine schädliche DOCX-Datei enthält, welche den Zugriff auf eine Windows-Workstation ermöglicht und eine Verbindung zu einem C2-Server herstellt. Der Angreifer entdeckt Schlüsselsysteme, exfiltriert Daten und entfernt seine Tools, um seine Spuren zu verwischen.

Dieses Angriffsszenario umfasste 9 Schritte mit 28 Teilschritten auf Windows-Geräten.

- 100 % der Teilschritte erkannt1. Ohne einen einzigen Fehler.

- Für jeden Teilschritt wurden verwertbare Bedrohungserkennungen generiert.

- Bei 25 von 28 Teilschritten wurde die höchstmögliche Bewertung auf Technikniveau erreicht.

Mehr dazu erfahren Sie unter sophos.com/mitre und die vollständigen Ergebnisse finden Sie auf der https://evals.mitre.org/enterprise/er7hrefMITRE-Websitehref.

Was bedeuten die Bewertungen?

Jede während der Evaluation simulierte Angreiferaktivität (oder jeder „Teilschritt“) wird von MITRE mit einer der folgenden Bewertungen versehen, die die Fähigkeit der Lösung widerspiegelt, das Verhalten mithilfe der Sprache und Struktur des MITRE ATT&CK Frameworks zu erkennen, zu analysieren und zu beschreiben:

- Technik (Erkennung mit höchster Genauigkeit)

Die Lösung generierte einen Alert, der die Aktivitäten des Angreifers auf der Ebene der ATT&CK-Technik oder -Untertechnik identifiziert. Die Beweismittel umfassen Details zur Ausführung, den Auswirkungen und dem Angreiferverhalten und liefern klare Erkenntnisse zu den Fragen „wer“, „was“, „wann“, „wo“, „wie“ und „warum“.➡️ Sophos erreichte diese (höchstmögliche) Bewertung in 86 von 90 Teilschritten.

- Taktik (teilweise Erkennung mit Kontext)

Die Lösung generierte einen Alert, der die Angreiferaktivitäten auf taktischer Ebene identifiziert, jedoch keine Klassifizierung auf Technikebene bietet. Die Beweismittel umfassen Details zur Ausführung, den Auswirkungen und dem Angreiferverhalten und liefern klare Erkenntnisse zu den Fragen „wer“, „was“, „wann“, „wo“ und „warum“.➡️ Sophos erhielt diese Bewertung für 1 Teilschritt.

- Allgemein

Die Lösung generierte einen Alert, der die Aktivitäten des Angreifers als potenziell verdächtig oder schädlich identifiziert. Die Beweismittel umfassen Details zur Ausführung, den Auswirkungen und dem Angreiferverhalten und liefern klare Erkenntnisse zu den Fragen „wer“, „was“, „wann“ und „wo“.➡️ Sophos erhielt diese Bewertung für 3 Teilschritte.

- Keine (keine Erkennung, potenzielle Visibilität)

Die Ausführung der Angreiferaktivität war erfolgreich; die Lösung generierte jedoch keinen Alert und erkannte die Angreiferaktivität nicht als potenziell verdächtig oder schädlich.➡️ Sophos erhielt diese Bewertung für keinen der Teilschritte. Ohne einen einzigen Fehler.

- Nicht bewertet (N/A)

Die Evaluation konnte aufgrund technischer Einschränkungen, umweltbedingter Beschränkungen oder Plattformausschlüssen nicht durchgeführt werden.

Erkennungen, die als „Allgemein“, „Taktik“ oder „Technik“ klassifiziert sind, werden unter der Definition derAnalytic Coveragezusammengefasst, mit der die Fähigkeit der Lösung gemessen wird, Telemetriedaten in verwertbare Bedrohungserkennungen umzuwandeln.

Interpretation der Ergebnisse

Es gibt keine einheitliche Methode zur Interpretation der Ergebnisse der ATT&CK® Evaluations und MITRE nimmt kein Ranking und keine Bewertung der Teilnehmer vor. Die Evaluations geben lediglich das Beobachtete wieder – es gibt keine „Gewinner“ oder „Leader“.

Die Herangehensweise, das Tool-Design und die Datenpräsentation der einzelnen Anbieter unterscheiden sich, und die individuellen Bedürfnisse und Arbeitsabläufe Ihrer Organisation bestimmen letztendlich, welches System am besten zu Ihrem Team passt.

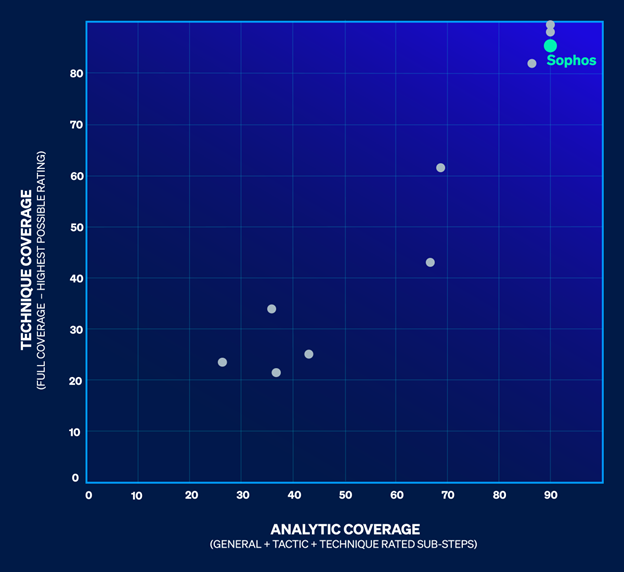

Die Qualität der Erkennung ist entscheidend, um Analysten die nötigen Einblicke zu verschaffen, damit sie schnell analysieren und reagieren können. Eine der aussagekräftigsten Methoden, die Ergebnisse von ATT&CK® Evaluations zu interpretieren, besteht darin, die Anzahl der Teilschritte, die zu einer umfassenden und detaillierten Erkennung von Angreiferverhalten führten („Analytic Coverage“), mit denjenigen zu vergleichen, die die höchste Genauigkeit bei der „Technik“-Abdeckung erreichten.

Sophos hat auch bei dieser Evaluation wieder eine hervorragende Performance gezeigt.

Die konstant starke Performance von Sophos bei diesen strengen Evaluations unterstreicht die Leistungsfähigkeit und Präzision unserer Bedrohungserkennung und -reaktion sowie unser Engagement bei der Bekämpfung der raffiniertesten Cyberbedrohungen weltweit.

Berücksichtigen Sie bei der Auswahl einer EDR- oder Extended Detection and Response(XDR)-Lösung neben den Ergebnissen der MITRE ATT&CK Evaluations andere renommierte, unabhängige Beweispunkte, einschließlich verifizierter Kundenrezensionen und Analystenbewertungen.

Zu den jüngsten Auszeichnungen von Sophos EDR und Sophos XDR zählen:

- Sophos ist ein „Leader“ im IDC MarketScape: Worldwide Extended Detection and Response (XDR) Software 2025

- Sophos ist ein „Leader“ in den G2-Herbst-Reports 2025 für EDR und XDR

- Sophos wurde von Gartner® Peer Insights™ als „Customers’ Choice“-Anbieter 2025 für Extended Detection and Response (XDR) ausgezeichnet

- Sophos wurde zum 16. Mal in Folge im Gartner® Magic Quadrant™ 2025 für Endpoint Protection Platforms als ein „Leader“ ausgezeichnet

Starten Sie noch heute mit Sophos XDR.

Die konstant starken Ergebnisse von Sophos bei der MITRE ATT&CK Evaluation bestätigen unsere Position als branchenführender Anbieter von https://www.sophos.com/de-de/products/endpoint-antivirus/edr) für über 45.000 Unternehmen und Organisationen weltweit.

Um zu erfahren, wie Sophos die Security Operations Ihre Kunden optimieren und bessere Ergebnisse für deren Organisationen erzielen kann, besuchen Sie unsere Website, laden Sie Vertriebsmaterialien im Sophos Partner Portal herunter, empfehlen Sie eine kostenlose Testversion von Sophos XDR oder kontaktieren Sie Ihren Sophos-Ansprechpartner.

Mehr über die Ergebnisse dieser Evaluation erfahren Sie unter sophos.com/mitre.

1 Im Rahmen der „Konfigurationsänderung“-Prüfung der Enterprise 2025 Evaluation.