Externe Dienstleister und Gastnutzer benötigen häufig Zugriff auf interne oder SaaS-Anwendungen – sei es für kurzfristige Projekte oder im Rahmen von Fusionen und Übernahmen. Beim Onboarding dieser Mitarbeiter ist in der Regel der erste Schritt, ihnen Zugriff zu gewähren. Da deren Geräte jedoch nicht vom IT-Team verwaltet werden, können sich Unternehmen nie wirklich sicher sein, was mit den Daten geschieht, auf die ihre Gäste zugreifen. Genauer gesagt, haben viele Kunden zwei Bedenken geäußert:

- Vertraulichkeit – Zugriff auf Daten ermöglichen und gleichzeitig sicherstellen, dass diese nicht ohne Weiteres die Anwendung verlassen, auf einem lokalen Gerät gespeichert oder in persönliche E-Mails kopiert werden.

- Integrität – Interaktion mit Apps und Daten ermöglichen, jedoch nicht von einem Gerät aus, das kompromittiert sein könnte.

Mit Sophos Workspace Protection, einschließlich Sophos Protected Browser und Sophos ZTNA, wird die Sicherung des Zugriffs und der Daten von externen Dienstleistern und Gästen einfach. Kunden können schnell Sicherheitseinstellungen einrichten, um festzulegen, auf welche Anwendungen ihre Gäste zugreifen können, und Datengrenzen für die Daten innerhalb dieser Anwendungen definieren. Benutzer müssen lediglich Sophos Protected Browser auf ihren Geräten installieren, was wie die Installation jedes anderen Browsers nur wenige Sekunden dauert, und schon können sie überall produktiv arbeiten. Und Kunden können darauf vertrauen, dass ihre Anwendungen und Daten sicher sind und nicht unsachgemäß verwendet oder von einem kompromittierten Gerät aus abgerufen werden.

So aktivieren Sie ganz einfach sicheren Zugriff für externe Dienstleister und Gäste

Sehen Sie sich dieses Video an, um eine kurze Demo zu erhalten, wie einfach die Einrichtung von Sophos Protected Browser und Sophos ZTNA für den Zugriff auf Anwendungen wie SSH oder RDP mit Kontrollen von Datengrenzen ist:

Granularen Zugriff ermöglichen: Der Kunde hat die volle Kontrolle darüber, auf welche Anwendungen ein bestimmter externer Dienstleister, Gast oder ein bestimmtes Team Zugriff hat – nicht mehr und nicht weniger. Die Richtlinien sind flexibel und werden benutzer-/gruppenbezogen oder standort-/anwendungsbezogen definiert. Sie können sicherstellen, dass für den Zugriff auf ihre Anwendungen ausschließlich Sophos Protected Browser verwendet wird, sodass ein Zugriff über einen Drittanbieter-Browser ausgeschlossen ist. Dies funktioniert für alle Arten von Anwendungen und Systemen, Webanwendungen, SaaS-Anwendungen sowie SSH und RDP. Die Verwaltung ist einfach – neue Zugriffsrichtlinien können schnell und unkompliziert hinzugefügt werden, wenn neue Benutzer hinzukommen, und genauso einfach wieder deaktiviert werden, wenn sie das Unternehmen verlassen.

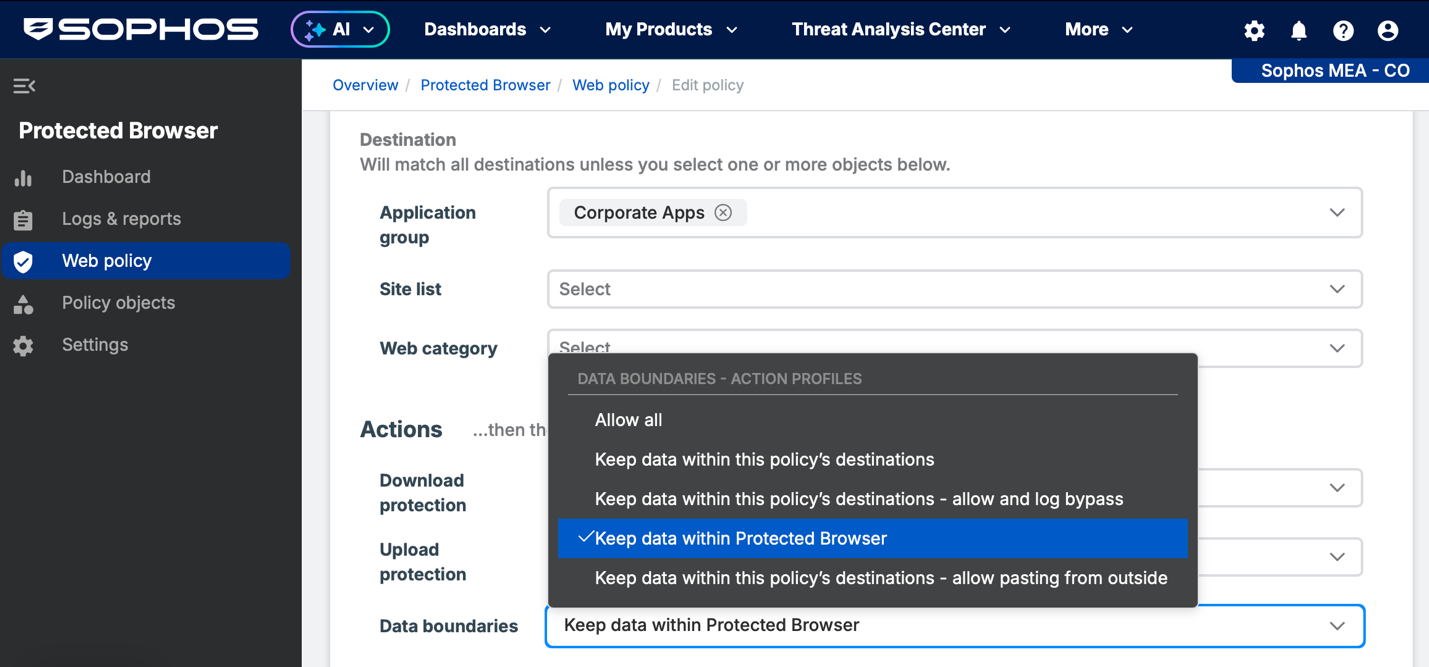

Kontrollen von Datengrenzen einrichten: Kunden können problemlos Kontrollmechanismen hinzufügen, um Datenmissbrauch oder Fehler zu verhindern. Bei Bedarf können sie auch sicherstellen, dass alle ihre Daten innerhalb der App bleiben. Sie haben die volle Kontrolle über das Kopieren und Einfügen zwischen Anwendungen und außerhalb des Browsers sowie über Bildschirmfreigabe, Screenshots und Vorgänge wie das Speichern, Herunterladen und Hochladen von Dateien. Sie können beispielsweise externen Dienstleistern oder Gästen erlauben, Daten nur zwischen ihren Anwendungen im Browser zu kopieren, aber verhindern, dass Daten in andere Anwendungen, E-Mails oder auf den Speicher des Geräts kopiert werden. Sie können diese Kontrollen auf Anwendungs- oder Benutzer-/Gruppenbasis anpassen, um externe Dienstleister oder Gäste stärker als eigene Mitarbeiter einzuschränken, einige Teams stärker als andere, einige Anwendungen stärker als andere oder eine beliebige Kombination davon.

Schutz vor gestohlenen oder kompromittierten Zugangsdaten: Kunden können die Multi-Faktor-Authentifizierung für den Zugriff auf alle Anwendungen (sowohl interne als auch SaaS-Lösungen) erzwingen, um unberechtigten Zugriff mit kompromittierten Zugangsdaten zu verhindern.

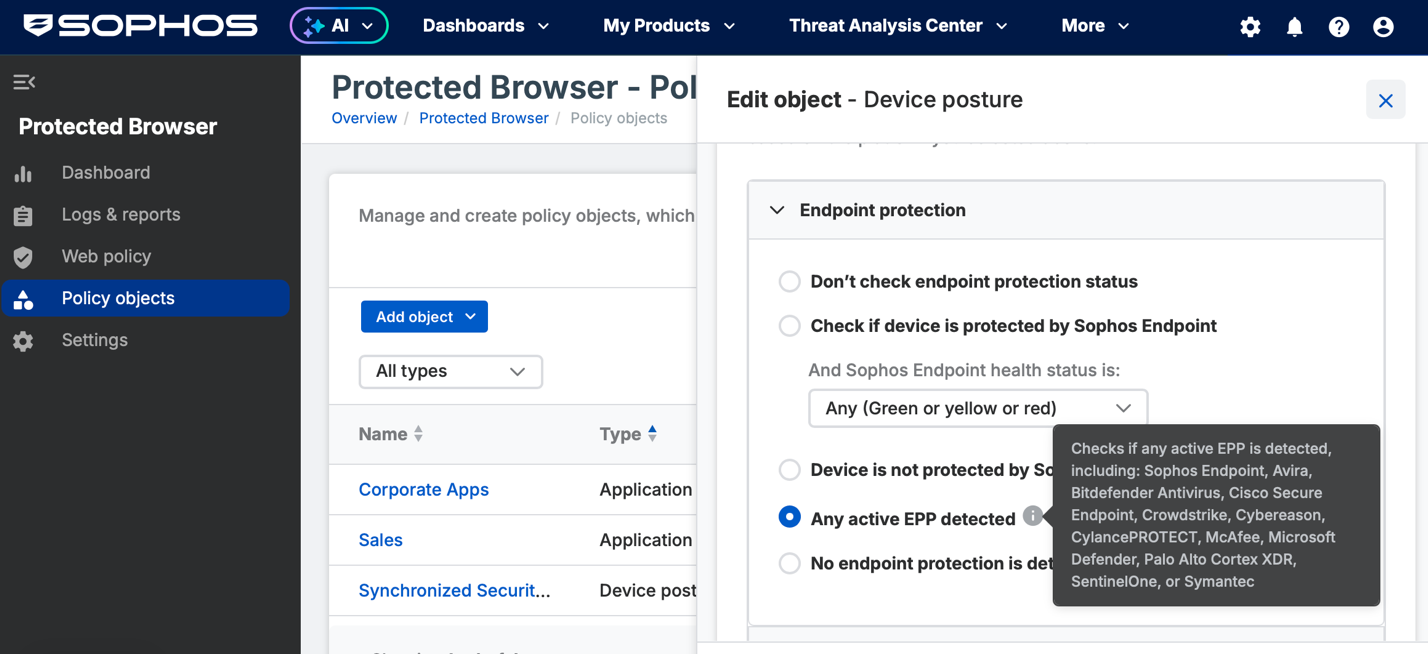

Verhindern, dass kompromittierte Geräte auf Apps und Daten zugreifen: Kunden können den Zugriffsrichtlinien ganz einfach Kriterien zur Gerätestatus-Beurteilung hinzufügen, um sicherzustellen, dass ein Gerät konform und sicher ist, bevor es eine Verbindung zu Anwendungen und Daten herstellt. Kunden können verlangen, dass das Gerät mit Sophos oder einem Endpoint-Schutzprodukt eines Drittanbieters und/oder einer Festplatten-Verschlüsselung (z. B. Bitdefender oder mehrere andere) gesichert wird.

Risiko von Browserangriffen und anderen Angriffen verringern: Sophos Protected Browser ist ein gehärteter, auf Chromium basierender Browser, der eine sicherere Arbeitsumgebung für die Interaktion mit Anwendungen und Daten bietet. Das Produkt eignet sich ideal für nicht verwaltet Geräte, die möglicherweise remote oder in öffentlichen Räumen eingesetzt werden.

Mehr erfahren:

- Sehen Sie sich die verschiedenen Sophos TechVids-Anleitungsvideos an – insbesondere die Anleitung zur Einrichtung des Sophos Protected Browser.

- Lesen Sie die Online-Dokumentation, u. a.:

Schauen Sie sich unbedingt unsere anderen Artikel zum Thema Sophos Workspace Protection an, um dieses spannende neue Angebot optimal zu nutzen.

Wenn Sie Sophos Workspace Protection noch nicht kennen, besuchen Sie das Partnerportal, um mit dem Training zu beginnen und mehr über die Funktionen und Vorteile zu erfahren, die dieses Produkt für die Sicherheit der Mitarbeiter, Anwendungen und Daten Ihrer Kunden bietet.