Viele Organisationen möchten besser kontrollieren, wie ihre Mitarbeiter (sowohl im Büro als auch im Homeoffice) mit ihren SaaS-Anwendungen und den darin enthaltenen Daten arbeiten. Da diese Anwendungen mit dem Internet verbunden sind und nicht vollständig von der Organisation gesteuert werden, ist es besonders schwierig, den Zugriff für Mitarbeiter, Dritte, externe Dienstleister und sogar Benutzer mit BYOD-Geräten zu sichern.

Nachfolgend stellen wir die sechs wichtigsten Methoden vor, wie Sophos Protected Browser die Sicherheit und den Zugriff auf SaaS-Anwendungen optimiert:

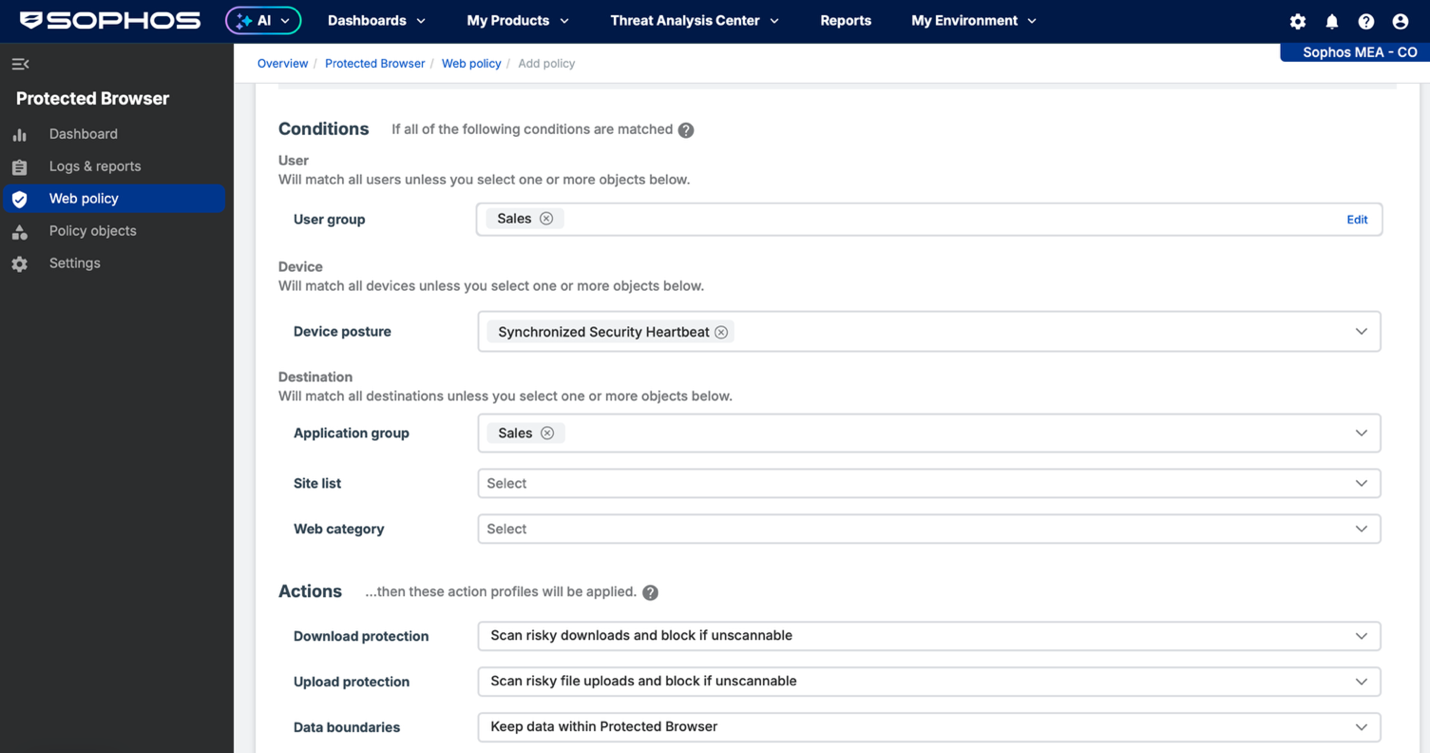

1. Richtlinienbasierter Zugang: Sophos Protected Browser ermöglicht die einfache Einrichtung von Richtlinien auf Benutzer- und Anwendungsbasis. Zum Beispiel: nur dem Vertriebsteam Zugriff auf Salesforce, dem Supportteam Zugriff auf Zendesk und den Finanz- und Logistikteams Zugriff auf NetSuite gewähren.

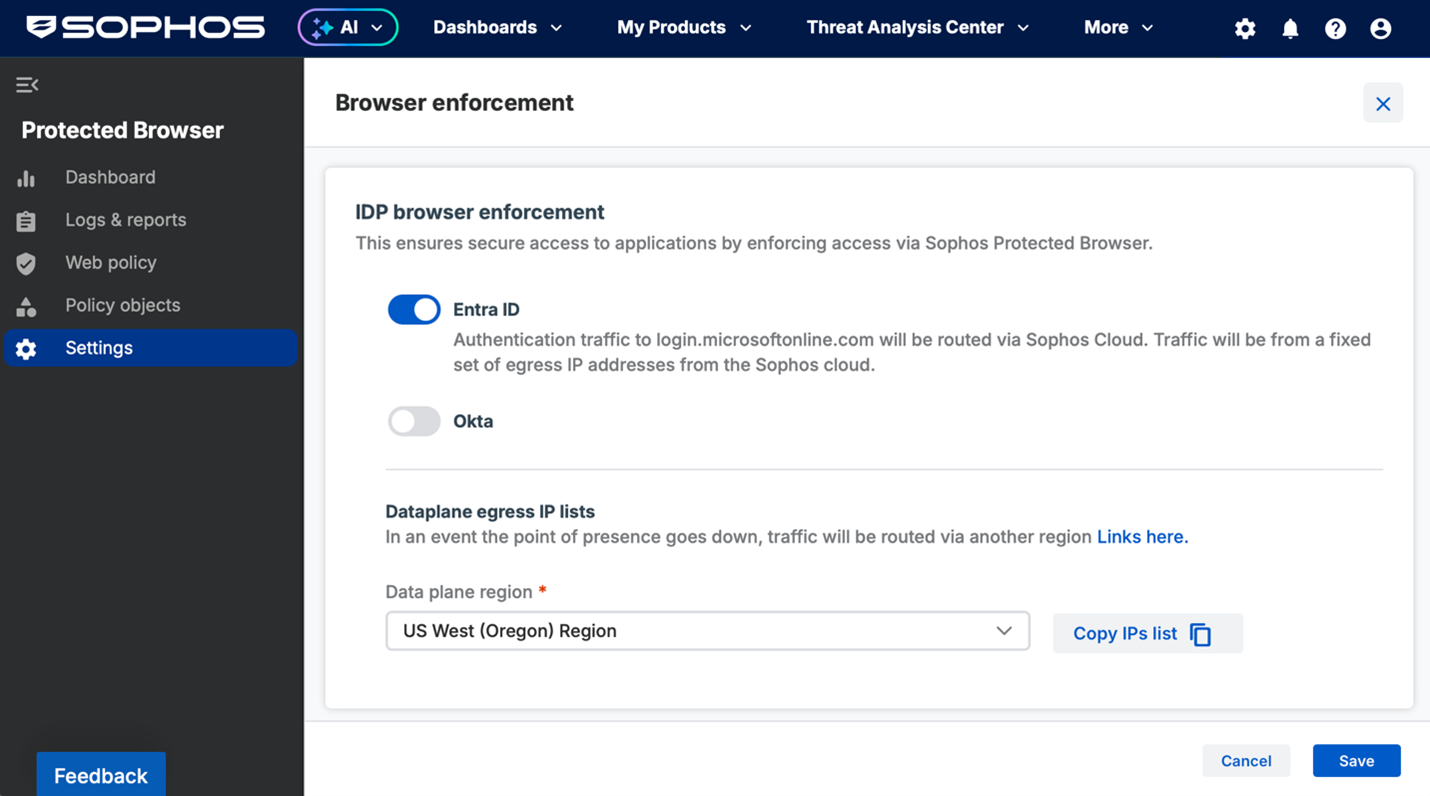

2. Multi-Faktor-Authentifizierung: Sie können den Zugriff auf wichtige SaaS-Anwendungen und Daten durch gestohlene oder durch Brute-Force-Angriffe erlangte Zugangsdaten verhindern. Zu diesem Zweck müssen Sie die Multi-Faktor-Authentifizierung für den Zugriff über Ihren Identitätsanbieter (Microsoft Entra oder Okta) erzwingen.

3. Browsersicherheit: Sie können bedingten Zugriff auf Ihren Identitätsanbieter und Ihre SaaS-Anwendung nutzen, um Verbindungen zu Ihren wichtigen SaaS-Anwendungen nur über den gehärteten und sichereren Sophos Protected Browser zuzulassen. Benutzer ohne Sophos Protected Browser können nicht auf Ihre Anwendungen zugreifen.

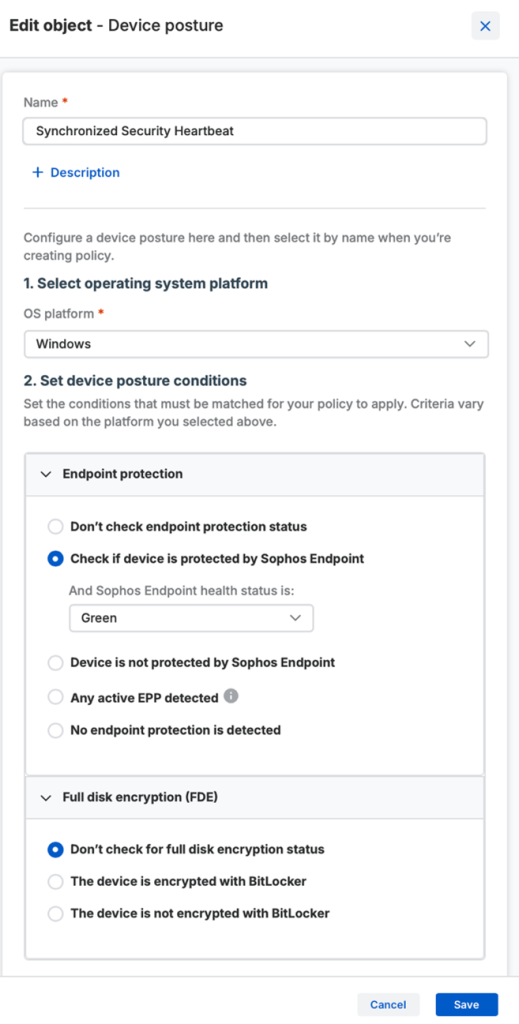

4. Gerätestatus-Beurteilung: Sie können den Anwendungszugriffsrichtlinien ganz einfach Kriterien zur Gerätestatus-Beurteilung hinzufügen, um sicherzustellen, dass ein Gerät konform und sicher ist, bevor es eine Verbindung zu Ihren Anwendungen herstellt. Bei nicht verwalteten Geräten – z. B. ein Gerät eines externen Dienstleisters, ein Gastgerät oder ein BYOD-Gerät – können Sie verlangen, dass das Gerät entweder mit Sophos oder einem anderen anerkannten Endpoint-Schutz von Drittanbietern geschützt wird. Bei verwalteten Geräten können Sie festlegen, dass Sophos Endpoint Protection auf dem Gerät aktiviert sein muss. Nutzen Sie alternativ zusätzlich Synchronized Security, um sicherzustellen, dass das Gerät nicht kompromittiert ist und einen grünen Heartbeat-Status aufweist. Eine Festplatten-Verschlüsselung durch verschiedene Anbieter kann ebenfalls Voraussetzung für den Zugriff sein.

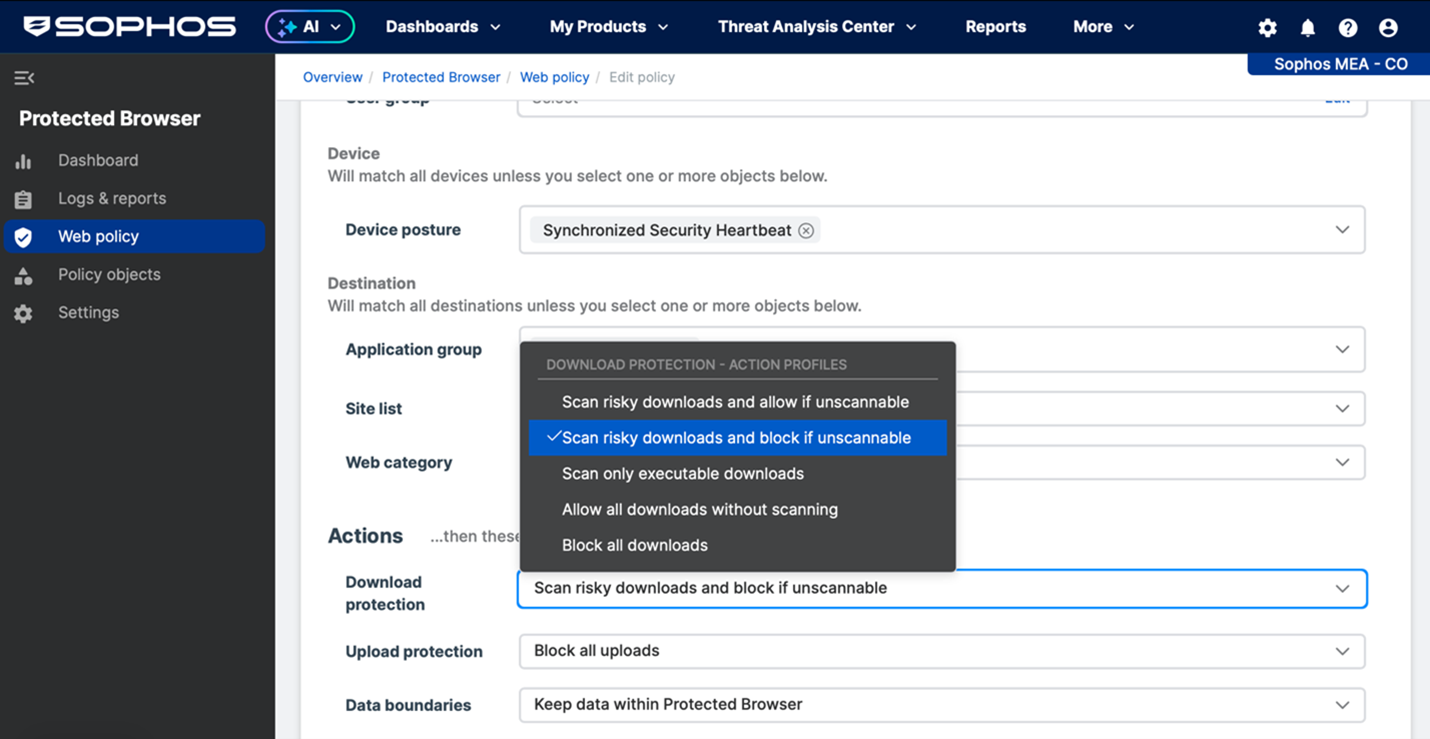

5. Kontrolle von Datengrenzen: Mit der Kontrolle von Datengrenzen können Sie potenziell kostspielige Datenfehler verhindern. Mithilfe von Richtlinien können Datengrenzen für Gruppen von Anwendungen, Websites oder einzelne Ziele definiert werden. So steuern Sie, wie Anwendungsdaten ausgetauscht werden und wann der Austausch gestoppt wird. Sie können das Kopieren und Einfügen zwischen Anwendungen und außerhalb des Browsers steuern, ebenso wie die Bildschirmfreigabe, Screenshots, das Speichern von Dateien sowie Vorgänge zum Herunterladen und Hochladen. Und Sie können diese Kontrollen auf Anwendungs- oder Benutzer-/Gruppenbasis anpassen, um externe Dienstleister oder Gäste stärker als Mitarbeiter, bestimmte Teams stärker als andere, bestimmte Anwendungen stärker als andere oder eine beliebige Kombination davon einzuschränken.

6. Funktioniert überall und für jeden: Das Beste daran ist, dass diese zusätzliche Sicherheit für Ihre Anwendungen und Daten Ihre Mitarbeiter nicht behindert: Egal, wo sie sich befinden – im Büro, zu Hause, im öffentlichen Raum – oder wer sie sind – Mitarbeiter, externe Dienstleister oder Gäste –, sie erhalten eine nahtlose und transparente Nutzererfahrung, die durch die von Ihnen festgelegten Richtlinien geregelt wird.

Externe Dienstleister oder Gäste stellen eine besondere Gruppe dar, da sie mit Ihren Netzwerk-Anwendungen auf nicht verwalteten oder BYOD-Geräten interagieren – aber das ist kein Problem für Sophos Workspace Protection. Sie können deren Geräte zwar nicht direkt verwalten, dafür aber sicherstellen, dass sie nur über Sophos Protected Browser mit Ihren Anwendungen interagieren und dass als Zugriffsvoraussetzung ein angemessener Endpoint-Schutz (über den oben genannten Gerätestatus) aktiv ist. Wie bereits erwähnt, können Sie Grenzen dafür festlegen, wie sie mit Ihren Daten interagieren – Daten können beispielsweise ausschließlich innerhalb der App gespeichert werden, sodass sie nicht weitergegeben oder später für den persönlichen Gebrauch heruntergeladen werden können.

Mehr erfahren:

- Sehen Sie sich die verschiedenen Sophos TechVids-Anleitungsvideos an – insbesondere die Anleitung zur Einrichtung des Sophos Protected Browser.

- Lesen Sie die Online-Dokumentation, u. a.:

Schauen Sie sich unbedingt unsere anderen Artikel zum Thema Sophos Workspace Protection an, um dieses spannende neue Angebot optimal zu nutzen.

Wenn Sie Sophos Workspace Protection noch nicht kennen, besuchen Sie die Website und das Partner-Portal, um mehr über die Funktionen und Vorteile zu erfahren, die dieses Produkt für die Sicherheit Ihrer Mitarbeiter, Anwendungen und Daten bietet.