Sophos dévoile les principales avancées de Sophos Intercept X Advanced for Server with XDR, permettant aux partenaires Sophos d’élaborer des stratégies de sécurité à long terme avec les clients exploitant des charges de travail (workload) de serveurs et de conteneurs Linux, que ce soit sur site, dans le datacenter ou dans le Cloud public. Ces nouvelles capacités de protection des charges de travail des serveurs offrent une solution légère pour la détection des exploits et des comportements anormaux dans les environnements des clients avant que les attaquants ne puissent s’implanter.

Grâce à l’intégration de la technologie Capsule8, acquise par Sophos en juillet 2021, Sophos Cloud Workload Protection peut désormais identifier les attaques au moment où elles se produisent au sein des systèmes d’exploitation Linux. Pour cela, la solution exploite les analyses autour du comportement des attaquants, depuis l’accès initial (y compris l’exploitation des applications et des systèmes) jusqu’à l’élévation des privilèges, l’évasion des défenses, la collecte de données, l’exfiltration, etc. Elle offre une visibilité puissante et légère sur les hôtes et conteneurs Linux sur site, dans les datacenters et dans les environnements hybrides et multi-Cloud. La solution les sécurise contre les cybermenaces avancées.

Sécurisation de l’infrastructure Linux

Que vos clients exploitent des serveurs physiques, des machines virtuelles ou des conteneurs, Sophos protège l’infrastructure Linux aujourd’hui et au fur et à mesure de son évolution, avec une protection des charges de travail forte et à faible impact sur les performances.

C’est la solution idéale pour les équipes SOC qui ont besoin de puissantes capacités de chasse aux menaces et de remédiation, ainsi que pour les équipes DevSecOps qui ont besoin d’une vision approfondie de leurs charges de travail critiques avec un impact minimal sur les performances. Sophos proposera plusieurs options de déploiement – un agent léger aujourd’hui, géré à partir de Sophos Central, une console d’administration unique permettant de passer aisément de la chasse aux menaces à la gestion, en passant par la remédiation. Un capteur de menaces Linux optimisé pour les performances suivra bientôt, utilisant des API pour intégrer les détections de menaces en cours d’exécution dans vos outils de réponse aux menaces existants. Les deux options offriront une visibilité maximale des charges de travail avec un impact minimal sur les performances.

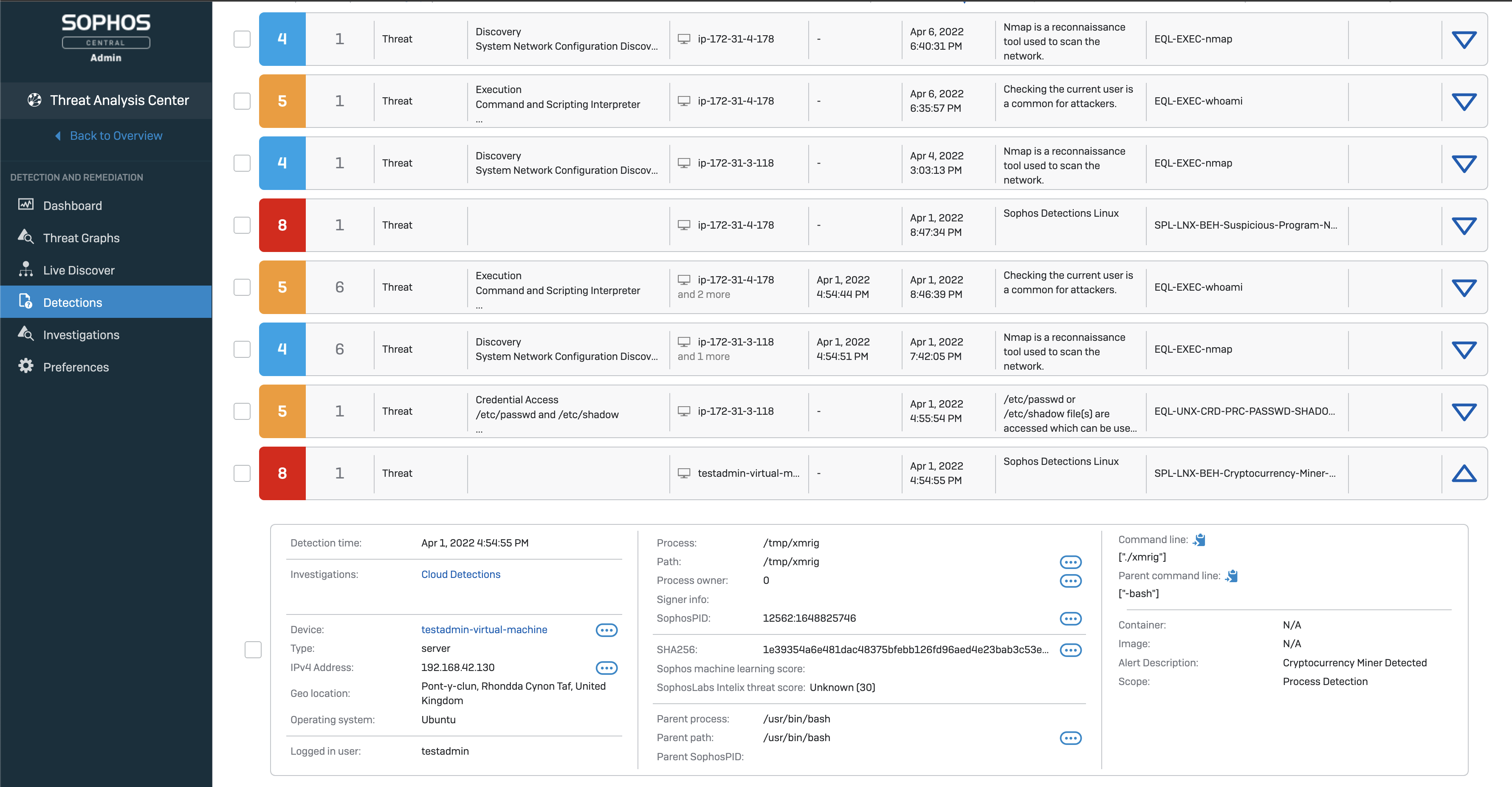

Voici quelques exemples de détections effectuées par Sophos dans les environnements natifs :

- Évasion des conteneurs : Identifie les attaquants qui élèvent leurs privilèges à partir de l’accès au conteneur pour passer à l’hôte du conteneur.

- Cryptomineurs : Détecte les noms de programmes ou les arguments communément associés aux mineurs de crypto-monnaies.

- Destruction de données : Alerte sur le fait qu’un attaquant pourrait tenter de supprimer des indicateurs de compromission qui font partie d’une investigation en cours.

- Exploitation du noyau : Met en évidence si les fonctions internes du noyau sont altérées sur un hôte.

Réduisez votre temps de réponse aux menaces ciblant Linux

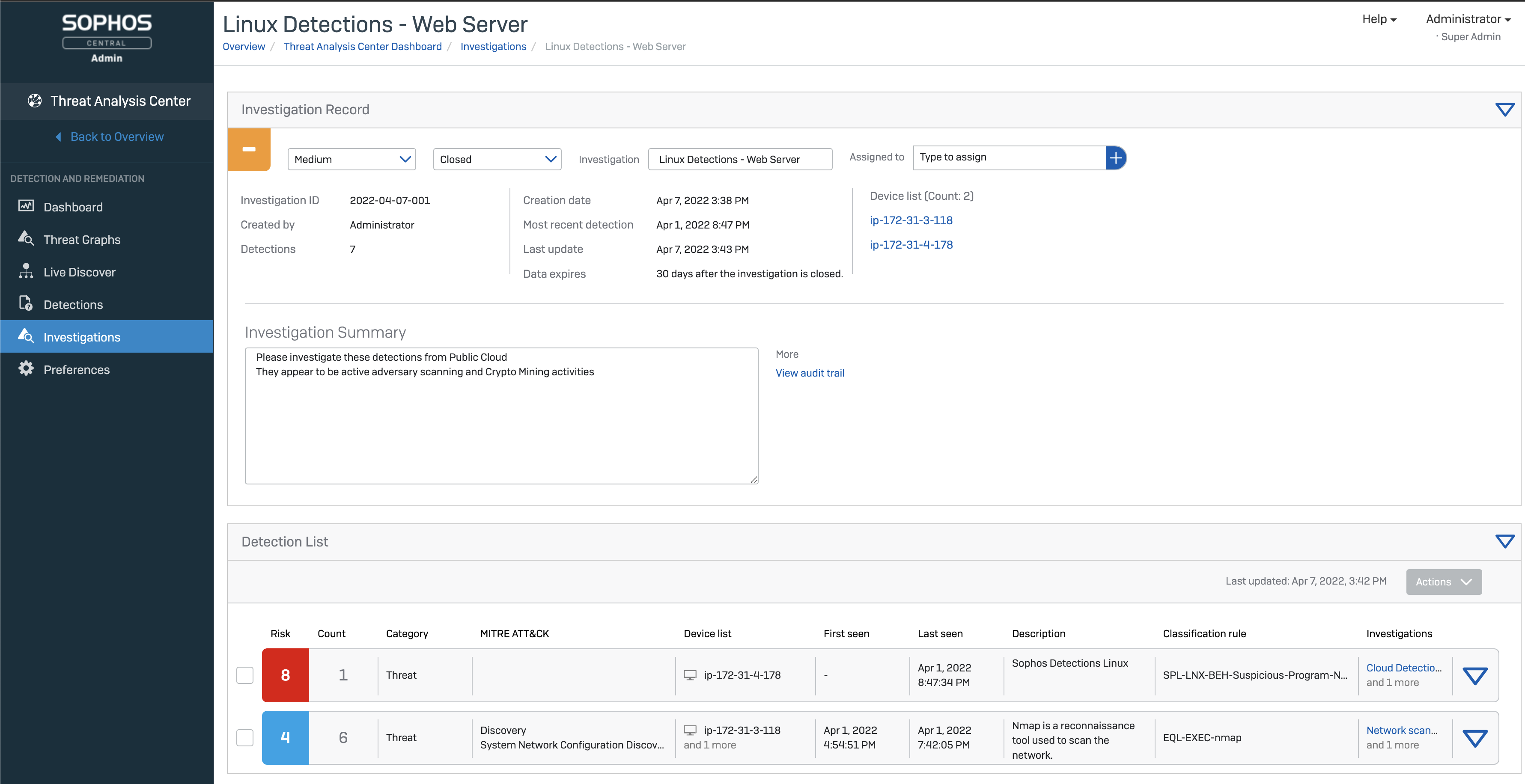

Pour aider les entreprises à garder une longueur d’avance sur le comportement des menaces, les partenaires Sophos disposent d’une gamme d’options pour tirer parti de ces nouvelles avancées en matière de protection Linux. Tout d’abord, grâce à Intercept X for Server with XDR. Ici, toutes les détections comportementales et d’exécution d’exploit sont immédiatement acheminées vers le data lake de Sophos XDR. Ces détections de menaces sur les hôtes et les conteneurs sont automatiquement converties en une investigation, avec un score de risque priorisé par l’IA pour chaque détection. Les scores sont ensuite codés par couleur en fonction du niveau de risque. Cela permet à votre propre équipe SOC managé, ou à celle de vos clients, d’identifier rapidement les points sur lesquels elle doit se concentrer pour gagner en efficacité. La fonction Live Response intégrée établit en outre un terminal de ligne de commande sécurisé vers les hôtes pour une remédiation rapide.

Si vous préférez une assistance pour assurer une surveillance et une réponse aux incidents 24 h/24, Sophos Managed Threat Response, le service MDR de Sophos, peut également travailler en partenariat avec l’équipe de sécurité de votre partenaire, ou directement avec le client, en surveillant les environnements sur site ou dans le Cloud 24 h/24, 7 j/7 et 365 j/an, afin de répondre aux incidents de sécurité Linux dès qu’ils se produisent, pour une tranquillité d’esprit totale.

Sécurisez la croissance de votre Cloud

Sophos Cloud Workload Protection s’intègre de manière transparente à l’écosystème de cybersécurité adaptatif de Sophos (ACE), qui sous-tend l’ensemble du portefeuille de solutions Sophos. La solution connecte la gamme de fonctionnalités Cloud native de la plateforme de sécurité de Sophos, notamment la protection des charges de travail dans le Cloud, la gestion de la posture de sécurité dans le Cloud (CSPM), la gestion de la posture de sécurité dans Kubernetes (KSPM), l’analyse des images de conteneurs, l’analyse de l’infrastructure programmable (IaC), la gestion des droits dans l’infrastructure du Cloud (CIEM) et la surveillance des dépenses dans le Cloud, afin de maintenir la visibilité, la sécurité et la conformité et de répondre aux besoins évolutifs de vos clients et de votre pratique de la sécurité.

Que vos clients exploitent une infrastructure sur site, dans le Cloud ou dans un datacenter, hébergez et contenez vos données en toute sécurité, aujourd’hui et demain. Sophos sécurise les applications et les données sur l’ensemble de leur environnement de Cloud hybride à partir d’une seule console et d’un seul agent flexible. Pour en savoir plus et essayer gratuitement Sophos Cloud Workload Protection pendant 30 jours, rdv sursophos.fr/cwpp.