De nombreuses organisations cherchent à mieux contrôler la manière dont leurs employés (au bureau et à distance) interagissent avec leurs applications SaaS et les données qu’elles contiennent. Comme ces applications sont connectées à Internet et ne sont pas entièrement contrôlées par l’organisation, sécuriser l’accès pour les employés, les personnes tierces, les sous-traitants et même les utilisateurs disposant d’appareils BYOD (Bring Your Own Device) présente des défis particuliers.

Voici les six principales façons dont Sophos Protected Browser contribue à améliorer la sécurité et l’accès aux applications SaaS :

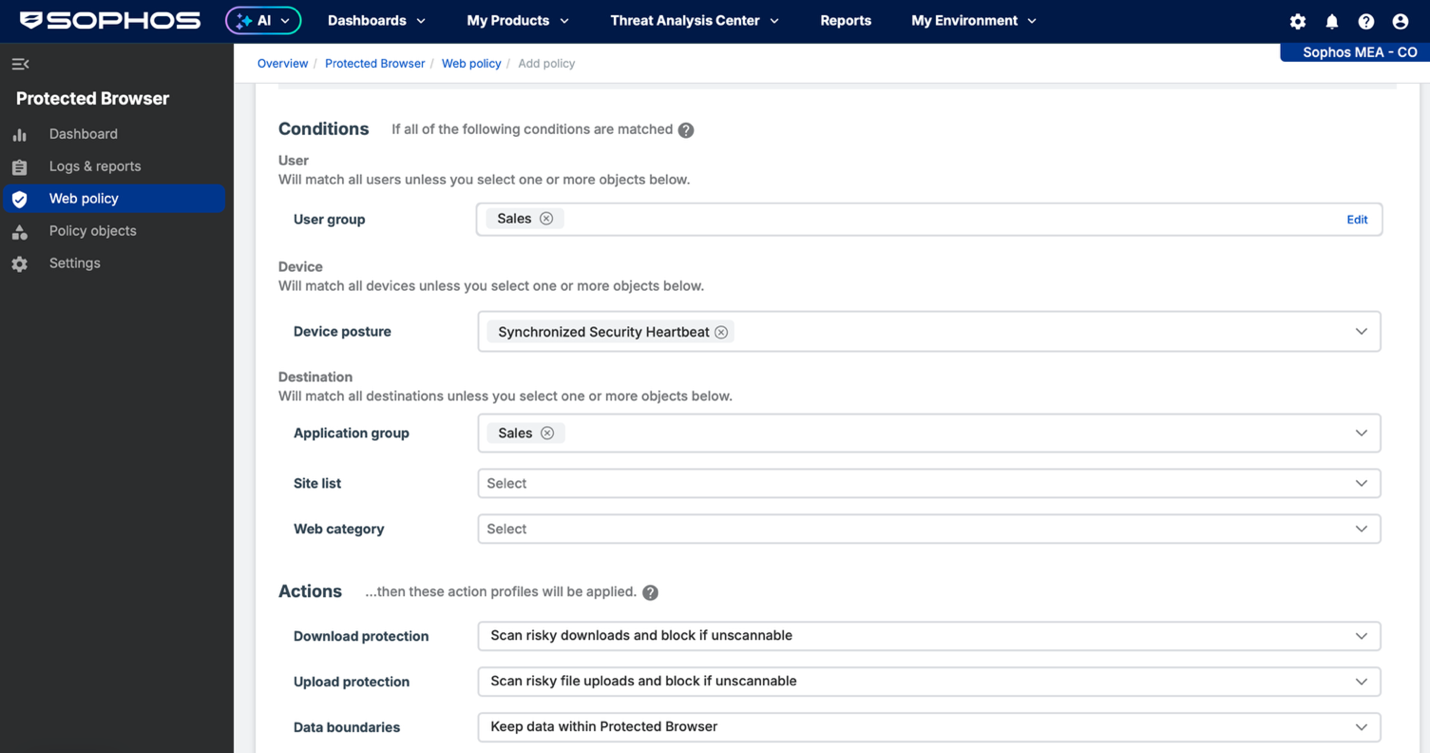

1. Accès basé sur des politiques de sécurité : Sophos Protected Browser permet de configurer aisément des politiques de sécurité basées sur les utilisateurs et les applications. Par exemple : vous pouvez autoriser uniquement l’équipe commerciale à accéder à Salesforce, l’équipe du support à Zendesk et les équipes financières et logistiques à NetSuite.

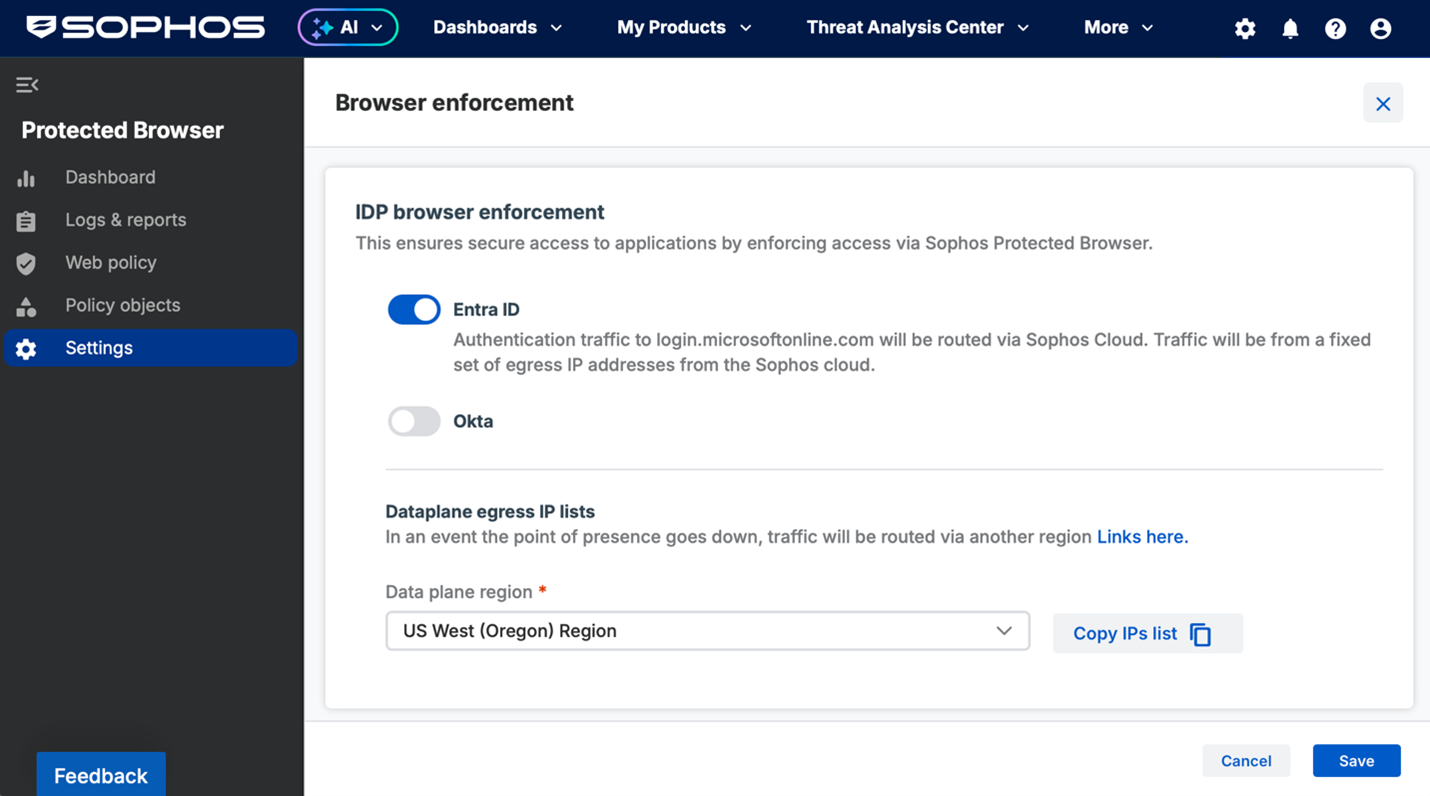

2. Authentification multifacteur : vous pouvez empêcher l’accès à vos applications SaaS et données importantes à l’aide d’identifiants volés ou obtenus par force brute en imposant l’utilisation de l’authentification multifacteur pour l’accès via votre fournisseur d’identité (Microsoft Entra ou Okta).

3. Sécurité du navigateur : vous pouvez utiliser un accès conditionnel avec votre fournisseur d’identité et votre application SaaS pour n’autoriser les connexions à vos applications SaaS importantes qu’à partir de Sophos Protected Browser, notre navigateur sécurisé et renforcé. Toute personne ne disposant pas de Sophos Protected Browser ne pourra pas accéder à vos applications.

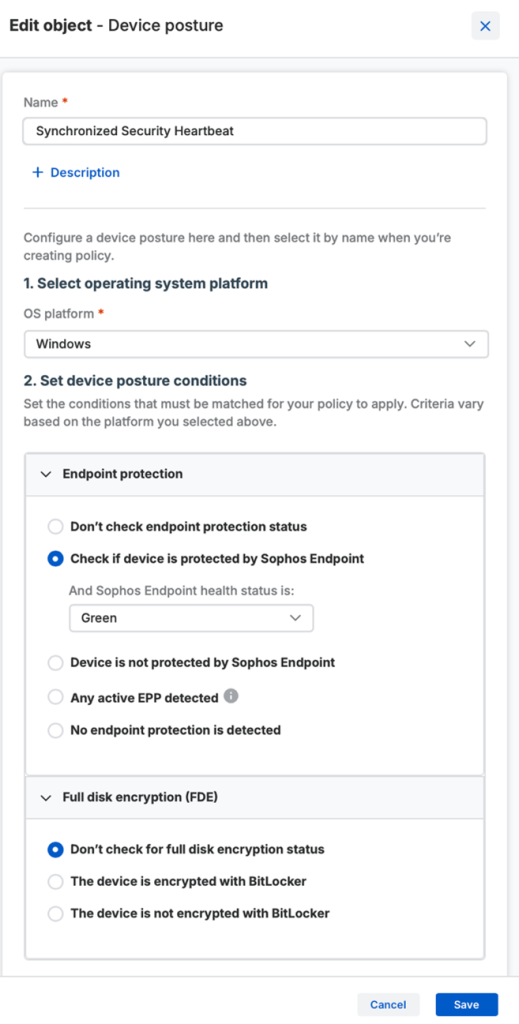

4. Évaluation de la posture des appareils : vous pouvez aisément ajouter des critères d’évaluation de la posture de sécurité des appareils aux politiques d’accès aux applications afin de vous assurer qu’un appareil est conforme et sain avant de se connecter à vos applications. Si l’appareil n’est pas géré (par exemple, les appareils des sous-traitants, des invités ou BYOD), vous pouvez exiger qu’il soit protégé par Sophos ou tout autre logiciel de protection Endpoint tiers reconnu. Si l’appareil est géré, vous pouvez exiger que Sophos Endpoint Protection soit activé ou également profiter de la Sécurité Synchronisée pour vous assurer que l’appareil n’est pas compromis et qu’il a un statut Heartbeat vert. Le chiffrement intégral du disque proposé par divers fournisseurs peut également être une condition requise pour l’accès.

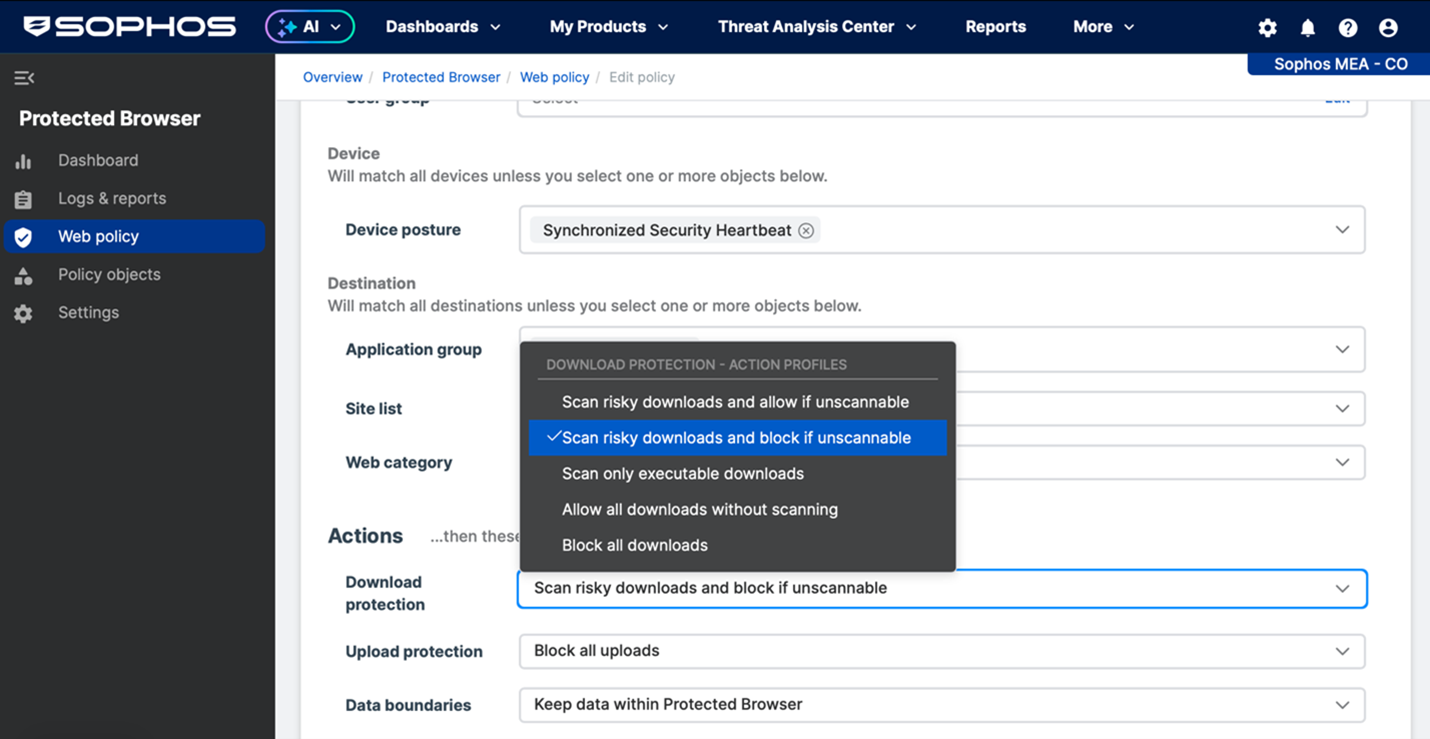

5. Contrôles des limites des données : grâce aux contrôles des limites de données, vous pouvez éviter des erreurs potentiellement coûteuses. Utilisez la politique pour définir les limites des données autour de groupes d’applications, de sites Web ou d’une destination individuelle afin de contrôler comment les données des applications peuvent être échangées et où elles sont bloquées. Vous avez un contrôle total sur le copier-coller entre les applications et en dehors du navigateur, ainsi que sur le partage d’écran, les captures d’écran, l’enregistrement de fichiers, les téléchargements et les téléversements. Vous pouvez ajuster ces contrôles par application ou par utilisateur/groupe de manière à imposer davantage de restrictions aux sous-traitants ou aux invités qu’aux employés, à certaines équipes plutôt qu’à d’autres, à certaines applications plutôt qu’à d’autres, ou à toute combinaison de ces éléments.

6. Fonctionne partout, pour tout le monde : le plus grand avantage de cette solution est que la sécurité supplémentaire dont bénéficient vos applications et vos données n’entrave en rien le travail de vos employés. Peu importe où ils se trouvent (au bureau, à domicile ou dans un lieu public) ou leur statut dans l’entreprise (employés, sous-traitants ou invités), ils bénéficient d’une expérience utilisateur fluide et transparente, régie par les politiques de sécurité que vous avez définies.

Les sous-traitants ou les invités constituent un groupe particulier, car ils interagissent avec vos applications en réseau sur des appareils non gérés ou BYOD, mais cela ne pose aucun problème pour Sophos Workspace Protection. Bien que vous ne puissiez pas gérer directement leur appareil, vous pouvez vous assurer qu’ils ne peuvent interagir avec vos applications qu’à l’aide de Sophos Protected Browser et qu’une protection Endpoint appropriée (via la posture de l’appareil mentionnée ci-dessus) est active comme condition préalable à l’accès. Et comme nous venons de le voir, vous pouvez définir des limites quant à la manière dont ils interagissent avec vos données, en les conservant exclusivement dans l’application si vous le souhaitez, afin qu’elles ne puissent pas être partagées ou téléchargées pour un usage personnel ultérieur.

En savoir plus :

- Regardez les différentes vidéos de démonstration Sophos Techvids – en particulier sur la façon de configurer Sophos Protected Browser

- Consultez la documentation en ligne, dont :

Consultez également nos autres articles consacrés à Sophos Workspace Protection pour tirer le meilleur parti de cette nouvelle offre.

Si vous découvrez Sophos Workspace Protection, rendez-vous sur notre site web ou le Portail Partenaires pour vous former et en apprendre plus sur toutes les capacités et avantages offerts par la solution afin de sécuriser les collaborateurs, les applications et les données de vos clients.