Traquer les attaques dans les environnements Cloud peut s’avérer compliqué si vous ne savez pas vraiment ce que vous recherchez (même si vous le savez d’ailleurs). C’est pourquoi nous sommes heureux d’annoncer l’intégration des données de Cloud Optix pour les environnements AWS dans la plateforme Sophos Extended Detection and Response (XDR), avec des requêtes faciles à suivre pour aider à investiguer les incidents dans AWS.

Amélioration de la détection et de la réponse aux menaces dans AWS avec Sophos XDR

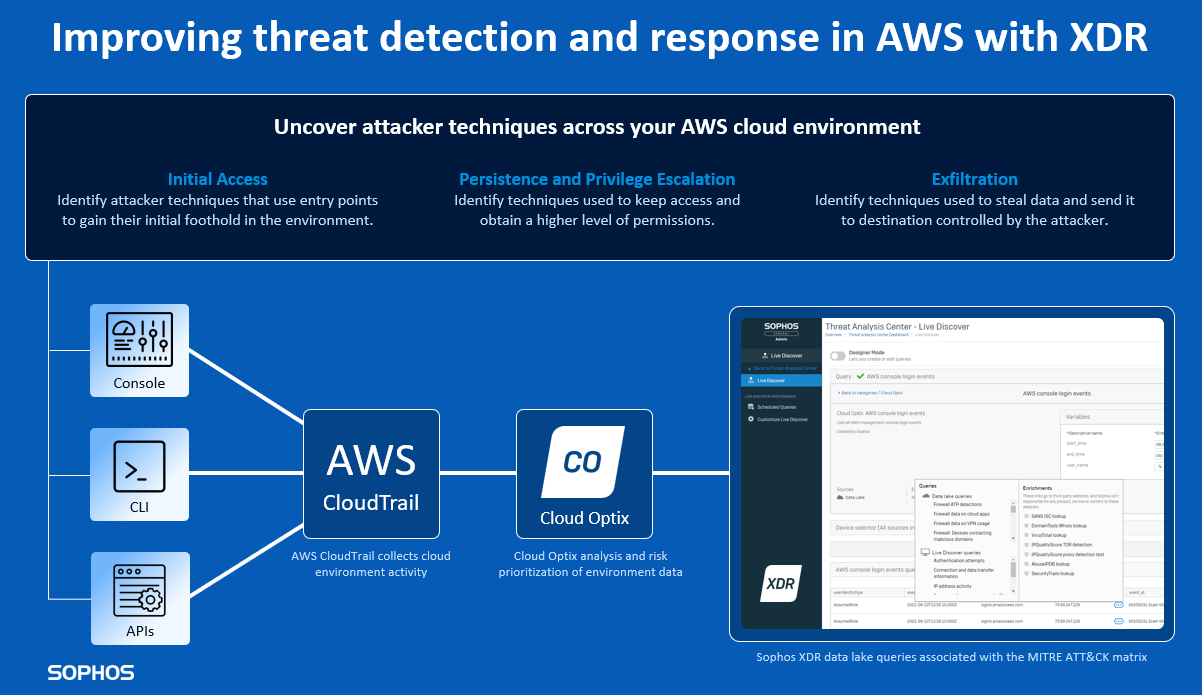

Grâce à son intégration avec le service AWS CloudTrail, Sophos Cloud Optix peut collecter et analyser des données provenant de l’ensemble de l’environnement AWS d’une entreprise. Cela permet aux équipes de sécurité d’identifier efficacement les techniques utilisées par les attaquants pour accéder aux données et les exfiltrer. Des activités qui pourraient autrement passer inaperçues.

En quoi consiste cette version de Sophos XDR

Accroître l’étendue de vos sources de données

Les sources de données sont essentielles à une stratégie XDR efficace. Sophos XDR va au-delà des systèmes endpoint, en extrayant des données riches des réseaux virtuels, des messageries SaaS et des charges de travail du Cloud. Ces données sont ensuite enrichies par les sources de données de l’environnement Cloud AWS issues de Cloud Optix, ce qui permet d’obtenir une meilleure visibilité sur les tactiques des attaquants dans votre environnement Cloud.

Utiliser des données télémétriques étendues pour détecter les activités

En exploitant les données Cloud Optix du service AWS CloudTrail dans Sophos XDR, les équipes de sécurité peuvent enquêter sur les activités de l’API, du CLI et de la console de gestion de l’environnement Cloud AWS. L’utilisation de requêtes SQL entièrement personnalisables et prédéfinies associées à la matrice MITRE ATT&CK IaaS permet notamment d’identifier les tactiques d’accès initial, de persistance, d’escalade de privilèges et d’exfiltration.

Investiguer les incidents et y répondre de manière plus ciblée

En aidant les équipes à avoir une vue d’ensemble depuis une console centralisée pendant leurs investigations, celles-ci peuvent identifier plus rapidement les risques et les compromissions potentiels. Les données Cloud Optix de Sophos XDR permettent de renforcer la valeur des alertes AWS CloudTrail et aident les analystes à rechercher plus efficacement les chemins d’attaque qu’un cybercriminel peut emprunter une fois qu’il a accédé à un environnement AWS.

À titre d’exemples, les détections Cloud Optix peuvent inclure la désactivation de l’authentification multifacteur (MFA) pour un utilisateur IAM d’AWS, la modification des attributs de l’instantané d’une instance EC2 d’AWS, qui pourrait permettre de rendre les ressources accessibles au public, ou encore l’exfiltration des données des instances EC2 d’AWS. Les équipes peuvent ensuite opérer depuis cette même console pour enrichir leurs investigations en exécutant des requêtes supplémentaires, par exemple sur l’activité des adresses IP ou la détection ATP, ou en puisant dans la veille sur les menaces de tiers — et agir si nécessaire.

Comment démarrer

Pour commencer, vos clients auront besoin d’Intercept X Advanced for Server ou Endpoint with XDR, et de Sophos Cloud Optix Advanced avec AWS CloudTrail activé.

Pour en savoir plus sur la manière dont Cloud Optix aide les équipes IT à protéger de manière proactive les environnements Cloud, rendez-vous sur Sophos.fr/Cloud-Optix. De là, vous pouvez effectuer une évaluation gratuite, distribuer via AWS Marketplace et en savoir plus sur Sophos XDR pour les charges de travail dans le Cloud.