FastPath Application Acceleration e SD-WAN Routing

l costante aumento della congestione della rete rende necessario avere gli strumenti giusti per ottimizzare le applicazioni aziendali più strategiche.

In questo terzo di una serie di articoli su come sfruttare al meglio le nuove potenti funzionalità di XG Firewall v18, ci concentreremo sugli strumenti a tua disposizione per ottimizzare il traffico delle tue applicazioni aziendali importanti utilizzando il nuovo Xstream Network Flow FastPath e le nuove opzioni di routing basate su policy SD-WAN.

Xstream FastPath Application Acceleration

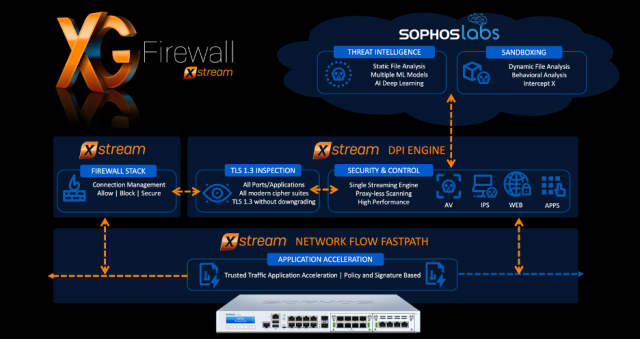

Nei due articoli precedenti, abbiamo trattato l’architettura Xstream e il nuovo motore DPI, nonché la nuova ispezione TLS all’interno di XG Firewall v18. Il Network Flow FastPath è un altro componente chiave della nuova architettura Xstream e fornisce l’accelerazione delle applicazioni per il traffico trusted.

Il Network Flow FastPath può indirizzare il traffico attendibile che non richiede la scansione di sicurezza nel fast lane attraverso il sistema. Ciò non solo riduce al minimo la latenza e accelera il traffico dell’applicazione attraverso il firewall, ma ha anche il vantaggio aggiuntivo di non attivare il motore DPI e le risorse di ispezione TLS per il traffico che non lo richiede. Ciò libera quelle risorse per il traffico che effettivamente ne ha bisogno, creando nel processo un ulteriore margine di prestazione.

Come funziona

Inizialmente, tutti i flussi di traffico vengono elaborati dallo stack del Firewall e passati al motore DPI per un’ulteriore identificazione. Una volta che un flusso di traffico di un’applicazione è stato determinato come “attendibile”, il Network Flow FastPath viene indirizzato a gestire direttamente il flusso di pacchetti e inviare i pacchetti attraverso FastPath, bypassando il motore DPI.

Il traffico può essere accelerato sul Network Flow FastPath in due modi:

- Automaticamente: se l’applicazione corrisponde a un SNI (Server Name Indication) dei SophosLabs per il traffico considerato affidabile e a prova di manomissione come i servizi di streaming video e audio (Netflix, Spotify, Pandora, ecc.), Aggiornamenti protetti recuperati direttamente dall’interno dell’applicazione (da Microsoft, Apple, Adobe, Sophos, ecc.) o VoIP e altri protocolli di streaming (come SIP, FIX, RDP, ecc.)

- Policy: se è presente una regola del firewall associata al traffico dell’applicazione specifica che lo accelera in FastPath non contrassegnandolo per la scansione di sicurezza.

Ci si potrebbe chiedere, quando avrebbe senso accelerare il traffico delle applicazioni su FastPath o, in altre parole, di cosa ci si può fidare. Il traffico come lo streaming multimediale che non è basato su codice attivo, è un perfetto esempio di traffico di cui ci si può fidare. Data la struttura in streaming del traffico e di come viene riassemblato per la riproduzione, non è possibile iniettare malware in questo tipo di flusso di traffico, rendendolo un candidato ideale per l’accelerazione FastPath. Questo tipo di traffico include tutti i servizi di streaming più diffusi come Netflix e Spotify, ma anche VoIP e applicazioni di collaborazione come Zoom, GotoMeeting, Skype for Business, Microsoft Teams Calls e altri. E, naturalmente, queste applicazioni di comunicazione e collaborazione sono tra le più importanti in qualsiasi azienda, il che le rende ideali per l’accelerazione FastPath.

Le applicazioni che consentono agli utenti di scaricare aggiornamenti o file NON sono buoni candidati per l’accelerazione FastPath poiché i file possono ovviamente contenere codice attivo ed essere dannosi. In generale, nell’interesse della sicurezza, non creare mai una regola FastPath per la navigazione Web generale o per i siti o le applicazioni di condivisione di file.

Regole del firewall in XG Firewall v18

Le regole del firewall in XG Firewall v18 sono molto simili nella loro struttura alle versioni precedenti, rendendo facili le migrazioni. Questo video fornisce una panoramica approfondita della configurazione del firewall e delle regole NAT in XG Firewall v18:

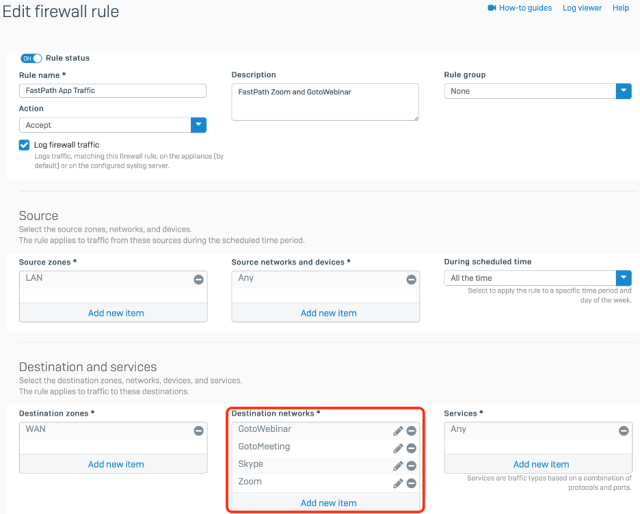

Tratteremo le regole NAT in un prossimo articolo di questa serie, ma oggi esaminiamo come creare una regola firewall per accelerare il traffico attendibile su FastPath. Non potrebbe essere più semplice e intuitivo: è sufficiente identificare le reti o i servizi dell’applicazione di destinazione (FQDN)…

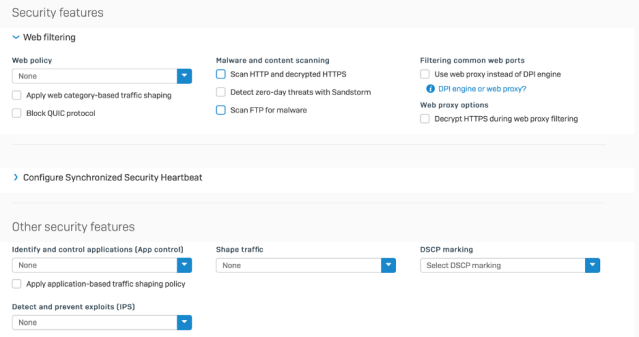

E selezionare “Nessuno” per Funzionalità di protezione e non selezionare nessuna delle caselle di controllo. Ciò garantirà che il traffico venga accelerato su FastPath e non reindirizzato attraverso il motore DPI per scansioni di sicurezza non necessarie.

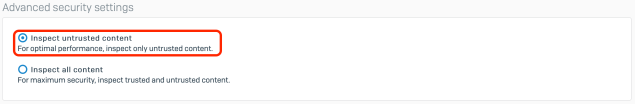

Quindi controllare che l’accelerazione FastPath sia abilitata in Minaccia avanzata> Protezione avanzata dalle minacce come mostrato di seguito (dovrebbe essere impostata per default). È davvero facile!

SD-WAN Policy Based Routing

Un’altra funzionalità nuova e migliorata in XG Firewall v18 è l’SD-WAN Policy Based Routing (PBR). Proprio come desideri che il percorso della tua applicazione aziendale strategica attraverso il firewall sia ottimizzato e accelerato su FastPath, potresti anche voler garantire che il percorso della tua applicazione verso il cloud o una filiale sia ottimizzato in modo simile. È qui che entra in gioco l’SD-WAN PBR.

XG Firewall v18 aggiunge criteri di selezione del traffico basati su utenti, gruppi e applicazioni alla configurazione del routing SD-WAN di XG Firewall. Ciò consente di instradare il traffico delle applicazioni aziendali importanti verso un collegamento WAN ISP preferito o una connessione VPN di una filiale, mentre il traffico meno importante utilizza un percorso diverso.

Questo video offre un’ottima panoramica su come sfruttare le nuove funzionalità PBR SD-WAN in XG Firewall v18 per l’ottimizzazione delle applicazioni e il routing SD-WAN.

SD-WAN sincronizzata

XG Firewall v18 ha ulteriormente sviluppato l’SD-WAN con l’introduzione della Synchronized SD-WAN, una nuova funzionalità Sophos Synchronized Security che offre ulteriori vantaggi con il routing delle applicazioni SD-WAN. Synchronized SD-WAN sfrutta la maggiore chiarezza e attendibilità nell’identificazione delle applicazioni, grazie alla condivisione di informazioni di Synchronized Application Control tra XG Firewall e gli endpoint gestiti da Sophos. Il Synchronized Application Control può identificare positivamente il 100% di tutte le applicazioni in rete, comprese le quelle elusive, cifrate, oscure e personalizzate. Ciò fornisce un livello di controllo e affidabilità del routing delle applicazioni che altri firewall non possono eguagliare.

Di seguito è riportato un riepilogo delle risorse disponibili per aiutarti a ottenere il massimo dalle nuove funzionalità di XG Firewall v18, tra cui l’accelerazione FastPath dell’applicazione e l’SD-WAN Policy Routing:

- Guida introduttiva a XG Firewall

- Documentazione completa online di XG Firewall

- Video dimostrativi sulle novità della v18

- Documentazione su SD-WAN Policy Routing

- Un elenco completo degli articoli della community consigliati sulla v18

Se non conosci Sophos XG Firewall, scopri di più sui grandi vantaggi e sulle funzionalità che può offrire alla tua rete.

Vendita di XG Firewall

Il Sophos Partner Portal offre una vasta gamma di risorse di vendita. L’elenco di risorse può essere filtrato selezionando una categoria per limitare i risultati visualizzati. E non dimenticare di controllare se ci sono promozioni commerciali disponibili nella tua area geografica. Ti consigliamo di visitare regolarmente questo spazio per non perderti nessuna opportunità.