Sophos コンテナイメージスキャンの概要

すべての新しいアプリケーションの 95% が現在コンテナを使用 (出典: 451 Research 社) によると、コンテナの人気が高まっている一方で、攻撃者は脆弱性を悪用することに忙しく、権限昇格やマルウェアのインストール許可などのコンテナセキュリティ侵害の多くのインシデントが起こっています。

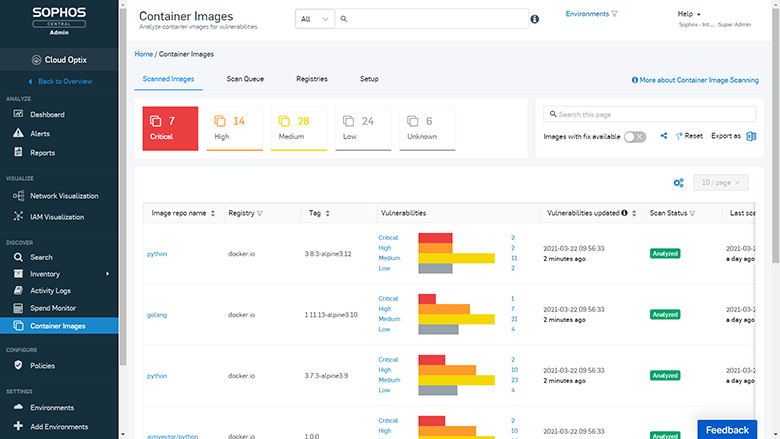

Sophos Cloud Optix は、現在拡張され、コンテナアセットの可視性とスキャン機能の両方を提供することで、コンテナイメージ内の悪用可能な弱点を特定し、セキュリティ侵害の防止に役立ちます。Cloud Optix を使用すると、組織はコンテナイメージの事前導入をスキャンして、OS の脆弱性による脅威を防ぎ、修正を含むイメージの新しいバージョンを特定できます。

このアプローチにより、次の場所にあるセキュリティの脆弱性に対し、DevOps チームがコンテナイメージをスキャンできるすることで、セキュリティチームは、 迅速で安全な開発を実現できます。

- Amazon Elastic Container Registries (ECR)

- Microsoft Azure Container Registries (ACR)

- Docker Hub レジストリ

- IaC環境 (GitHub および Bitbucket)

- ビルドパイプライン内のイメージ (Cloud Optix API を使用)

コンテナイメージスキャンは、既存のライセンスアセットにコンテナイメージがカウントされるため、追加ライセンスが不要で、簡単にセットアップできます。Sophos コンテナセキュリティの詳細については、ヘルプガイドをご覧ください。

Sophos Central の無償評価版ページより Sophos コンテナイメージスキャンを無料でお試しいただけます。

Cloud Optix のその他のアップデート

Sophos Cloud Optix の最新リリースは、コンテナイメージスキャンにとどまらず、新しい自動修正機能を備えているため、クラウド環境などでのセキュリティの設定ミスを防ぎます。

- Webhook: Webhook を使用して、修正、レポート、その他の機能のシステムと統合することが出来るようになりました。Sophos Cloud Optix は、Jira、Slack、Teams などのさまざまなシステムにネイティブ統合を提供します。異なるシステムを使用している場合、もしくは独自の修正機能を動作させる場合は、Web フックを使用して環境内の http エンドポイントに警告を送信できます。

ヘルプガイドはこちらをご覧ください。 - 運用ステータスの強化: 「環境」ページでは、AWS、Azure、GCP 環境向けに、フローログの取り込みとアクティビティログの取り込みの動作ステータスを確認できるようになりました。

- 「未使用」 Azure NSG フィルタ拡張: インベントリ (Azure ネットワーク セキュリティ グループ ページ)で、「未使用」フィルタは、VM に加えて、セキュリティグループを割り当てることができる次の追加 Azure サービスを考慮するようになりました。SQL Server、 DB Server、 CosmosDB、 App Service、 Function App、 ストレージアカウント。

- 新しい日付範囲フィルタ: ダッシュボード、警告、アクティビティログなどの Cloud Optix コンソールの主要画面の日付範囲セレクターは、より新しく柔軟性の高いセレクターに置き換えられました。「一般的に使用される」日付範囲オプションの範囲から選択するか、カレンダーを使用してカスタム日付範囲を選択してください。

- 警告のコンプライアンス ポリシー タグ: コンプライアンスポリシールールからのセキュリティ監視警告には、ルールが属するポリシーを識別するための「コンプライアンスタグ」が関連付けられています。コンプライアンスタグが警告の詳細ポップアップモーダル上に含まれるようになりました。リスト内のコンプライアンスタグをクリックすることで、警告リストからポリシーの詳細ページへ直接リンクすることもできるようになりました。