本記事の重要ポイント: ソフォスは、最新の「2024 MITRE ATT&CK Evaluations for Enterprise」で、またも優れた結果を達成しました。今回のラウンドで、Sophos XDR は次のような評価を得ました。

- Windows と Linux のランサムウェア攻撃シナリオにおける攻撃活動の 100% に対して、最高評価 (「Technique」) を獲得

- 3 つの包括的シナリオ全体での計 80 件の攻撃活動のうち、78 件に対して最高評価 (「Technique」) を獲得

- 計 80 件の攻撃活動のうち、79 件に対して「分析カバレッジ」評価を獲得

19 の EDR/XDR ソリューションについて、高度な脅威グループによる悪意ある活動を正確に識別し報告する能力を評価する、MITRE ATT&CK® Evaluations for Enterprise の第 6 ラウンドの待望の結果が発表されました。

評価の概要については、こちらの短い動画をご覧ください。

MITRE ATT&CK® Evaluations とは?

MITRE ATT&CK® Evaluations は、業界で最も評価されている独立したセキュリティテストの 1つです。このテストでは、実際の攻撃グループが使用する戦術、手法、手順 (TTP) をエミュレートし、MITRE ATT&CK® Framework の言語と構造に合わせた形式で、参加ベンダー各社の脅威を検出、分析、および説明する能力を評価します。

ATT&CK Evaluations の結果の解釈は唯一無二のものではなく、また、競合分析を目的としたものでもありません。その結果は、評価で観察されたものであり、(一部のベンダーが望むような) 「勝者」や「リーダー」を決定するものでもありません。

各ベンダーのツールがどのように機能し、どのように効果的に情報をアナリストに提示するかには微妙な違いがあります。どのソリューションがパートナー様やそのチーム、そしてお客様にとって最適かを決定する上で、個々のニーズや好みは他の要素と同じくらい重要です。

Sophos Extended Detection and Response (XDR) の詳細はこちら

評価の概要

今回は、製品に焦点を当てた MITRE ATT&CK Evaluations for Enterprise の第 6 ラウンドであり、Sophos XDR などの EDR ( Endpoint Detection and Response) 製品が、巧妙な多段階攻撃に対する防御にどのように役立つかをより理解できるようにすることを目的としています。

今回のラウンドでは、次の 3 つの既知の脅威グループから着想を得た動作に焦点が当てられていました。

- 朝鮮民主主義人民共和国 (北朝鮮)

この評価では、段階的な操作を通じて macOS を標的とする北朝鮮の攻撃行動をエミュレートし、権限の昇格や認証情報の窃取などを組み込みました。

- CL0P ランサムウェアと LockBit ランサムウェア

この評価では、Windows プラットフォームと Linux プラットフォームを標的とする CL0P ランサムウェアと LockBit ランサムウェアを使用したキャンペーンで広く見られる動作をエミュレートし、正規ツールの悪用や重要なサービスの無効化などを組み込みました。

参加ベンダー

今回の評価ラウンドには、以下の EDR/XDR ソリューションベンダー 19 社が参加しました (アルファベット順)。

結果の読み方

評価中にエミュレートされた各攻撃活動 (「サブステップ」) は、以下のいずれかの評価を受けました。これは、評価対象のソリューションが攻撃活動を検出、分析、および説明する能力を示すもので、MITRE ATT&CK® Framework の言語と構造に合わせて作成されています。

- 該当なし — 「miss」(失敗): 攻撃活動が検出されなかった、またはサブステップの評価が完了しなかった。

- None: サブステップの実行は成功したが、提示された証拠が文書化された検出基準を満たさなかった、またはレッドチームの活動を示す証拠が提示されなかった。

- General: ソリューションが悪意のある/不審なイベントを自律的に検出し、What (何を)、Where (どこで)、When (いつ)、Who (誰が) を報告した。

- Tactic: 「General」評価の基準を満たすことに加え、評価対象のソリューションが攻撃者の潜在的意図に関する情報も提供している。「Why」が MITRE ATT&CK の戦術に一致する。

- Technique — 最高ランクの評価: 「Tactic」の評価基準を満たすことに加え、評価対象のソリューションが攻撃者の目標達成方法の詳細も説明している。そのアクションがどのように実行されたか (How)。

General、Tactic、Technique に分類された検出は、ソリューションがテレメトリを実用的な脅威検出に変換する能力を示す指標である「分析カバレッジ」の定義に基づいてグループ化されます。

ソフォスが今回の評価で残した結果

MITRE は評価期間中、合計 16 のステップと 80 のサブステップで構成される、3 つの異なる攻撃シナリオ (北朝鮮、CL0P、LockBit) を実行しました。

Sophos XDR は驚異的な結果を残し、以下の成果を達成しました。

- Windows と Linux のランサムウェア攻撃シナリオにおける攻撃活動の 100% に対して、最高評価 (「Technique」) を獲得

- 3 つの包括的シナリオ全体での計 80 件の攻撃活動のうち、78 件に対して最高評価 (「Technique」) を獲得

- 計 80 件の攻撃活動のうち、79 件に対して「分析カバレッジ」評価を獲得

攻撃シナリオその 1: 北朝鮮 (macOS のみ)

北朝鮮は、非常に厄介なサイバー脅威として台頭してきており、macOS に集中的に狙うことで、さらに価値の高いシステムを標的にして侵入する能力を獲得しています。この攻撃シナリオでは、MITRE チームはサプライチェーン攻撃で得たバックドアを使用し、続いて常駐化、探索、および認証情報へのアクセスを行い、結果としてシステム情報と macOS キーチェーンファイルを収集し、外部に送信しました。

このシナリオは、macOS のみで実行される 4 つのステップと 21 のサブステップで構成されていました。

- Sophos XDR は、このシナリオの 21 のサブステップのうち 20 (95%) を検出して、優れた「分析」カバレッジを提供しました。

- 19 のサブステップには、最高評価である「Technique」レベルの分類が割り当てられました。

攻撃シナリオその 2: CL0P ランサムウェア (Windows)

2019年には活動を開始していた CL0P は、TA505 サイバー犯罪者グループ (別名 Snakefly) と関連のあるランサムウェアファミリであり、ロシア語を話すグループによって運用されていると考えられています。MITRE チームは、ランサムウェアを実行する前に、回避手法、常駐化、インメモリペイロードを使用して、探索と外部への情報送信を実行しました。

このシナリオは、Windows のみで実行される 4 つのステップと 19 のサブステップで構成されていました。

- Sophos XDR は、このシナリオのサブステップを 100% 検出し、最高評価である「Technique」レベルの完全カバレッジを提供しました。

攻撃シナリオその 3: LockBit ランサムウェア (Windows および Linux)

LockBit は、RaaS (サービスとしてのランサムウェア) をベースに動作するランサムウェアの亜種で、その巧妙なツール、恐喝方法、そして深刻な影響をもたらす攻撃で悪名を馳せています。MITRE チームは、侵害された認証情報を使用してアクセスし、最終的には仮想マシンを停止させ、ファイルを外部に送信して暗号化する、外部送信ツールとランサムウェアを展開しました。

このシナリオは、Windows と Linux で実行される 8 つのステップと 40 のサブステップで構成されていました。

- Sophos XDR は、このシナリオのサブステップを 100% 検出し、最高評価である「Technique」レベルの完全カバレッジを提供しました。

詳細については、sophos.com/mitre をご覧ください。また、MITRE の Web サイトでは、すべての結果を確認できます。

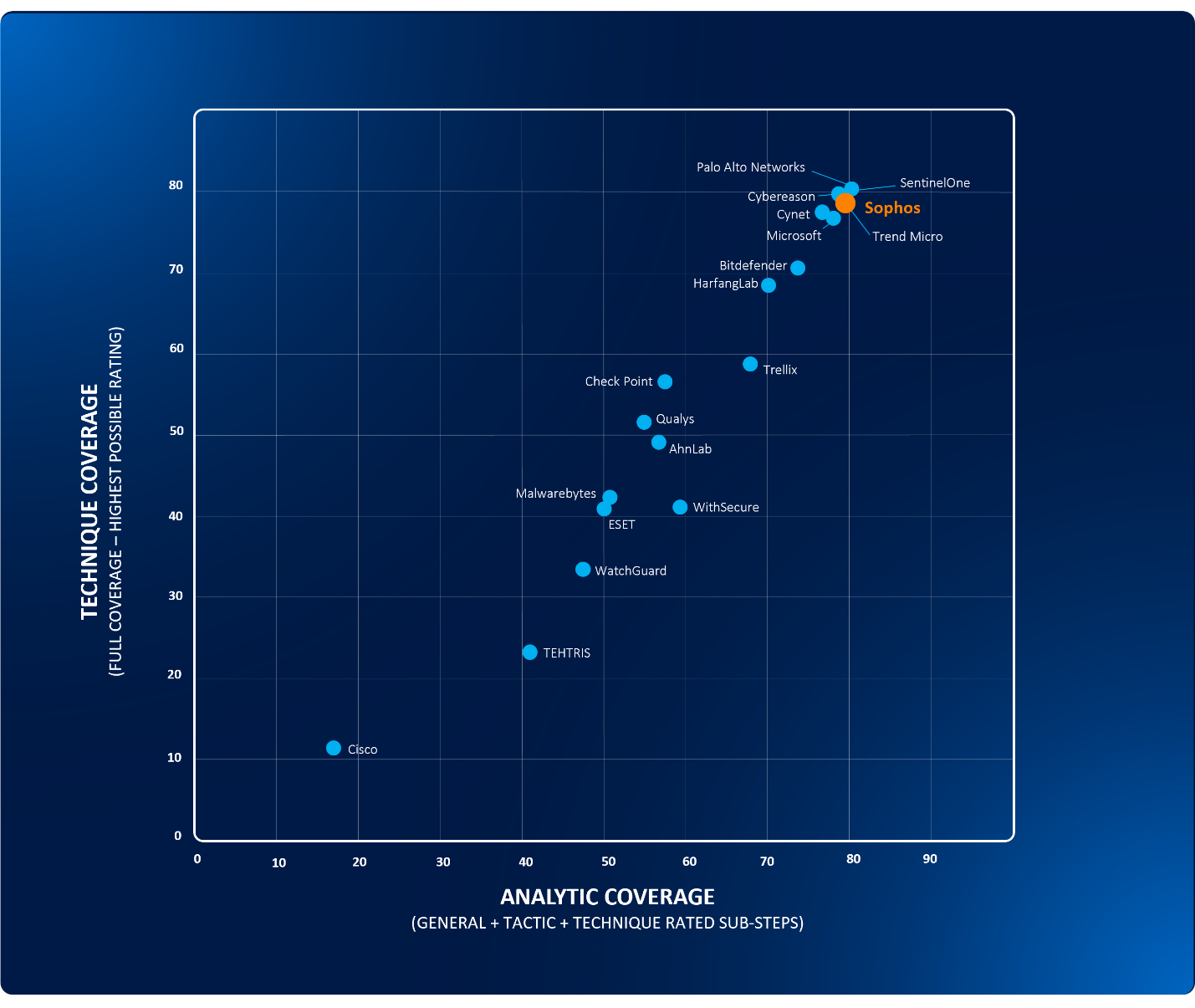

ソフォス製品と他社製品の結果の比較

念のためお伝えしておきますが、ATT&CK Evaluations の結果を解釈する方法は一つではありません。参加ベンダーが作成したさまざまなチャートやグラフなどの視覚的資料では、結果が異なる方法で表現されています。

検出の質は、アナリストが迅速かつ効率的に調査と対応を行えるよう、攻撃者の行動に関する詳細情報を提供する上で極めて重要です。したがって、ATT&CK® Evaluations の結果を最も有効活用する方法の 1 つは、攻撃者の行動に関する詳細情報を提供する検出結果を生成したサブステップの数 (分析カバレッジ) と、「Technique」レベルの完全なカバレッジを達成したサブステップの数を比較することです。

MITRE ATT&CK 評価の結果の活用方法

EDR または XDR (Extended Detection and Response) ソリューションを検討する際には、検証済みのカスタマーレビューやアナリスト評価など、信頼できる第三者による評価と併せて、ATT&CK Evaluations の結果を確認してください。最近の第三者による Sophos XDR の評価には、以下のようなものがあります。

- ソフォス、2024 年 Gartner Magic Quadrant エンドポイントプロテクションプラットフォーム部門において、15 回連続でリーダーの評価を獲得。

- ソフォスは、G2 Fall 2024 Grid Reports で、エンドポイント、ファイアウォール、MDR、XDR、EDR の各部門でリーダーの評価を獲得した唯一のベンダーです。

- ソフォスは、2024年の Gartner® Peer Insights™ エンドポイントプラットフォーム部門で Customers’ Choice を受賞しました。

MITRE ポータルで各参加ベンダーのデータを参照する際には、ご自身、貴社のチーム、そしてお客様に関連する以下の質問について検討してください。

- 評価対象となったそのツールは脅威の特定に役立つか?

- そのツールは、自分が欲しい情報を提示してくれるか?

- このツールを使うのは誰か?Tier 3 のアナリストなのか、IT スペシャリストなのか、あるいはシステム管理者なのか。

- このツールは脅威ハンティングにどのように役立つか?

- それぞれのイベントを相関できるか?それらの相関を自動的に実行できるか?それとも手動で行う必要があるか?

- EDR/XDR ツールは、他のベンダーのソリューションも含め、既存の他のテクノロジー (ファイアウォール、メール、クラウド、アイデンティティ、ネットワークなど) と統合できるか?

- ツールを自社のみで使用する予定なのか、それとも MDR (Managed Detection and Response) のサポートを受ける予定なのか?

MITRE ATT&CK Evaluations に参加する理由

MITRE ATT&CK Evaluations は、実環境の攻撃シナリオのエミュレーションおよび結果の透明性により、世界で最も高く評価されている独立系のセキュリティテスト 1 つです。ソフォスは、業界屈指のセキュリティベンダーとともに、これらの評価に参加することをお約束します。私たちはコミュニティとして、共通の敵に対して団結しています。このような評価は、各社およびコミュニティを強化するものであり、私たちが保護する組織の利益につながります。

Sophos XDR の詳細情報

今回の評価結果により、ソフォスが業界をリードする Endpoint Detection and Response (EDR) および Extended Detection and Response (XDR) 機能のプロバイダーとして、世界 43,000 以上の組織に認められていることがさらに証明されました。

パートナー様の営業活動に、ソフォスパートナーポータルで入手可能なセールス/マーケティングリソースをご活用ください。

このニュースをお客様にお知らせいただく場合は、ソフォスが作成した販促用メールをご自由にお使いください。